Uso seguro de móviles y tabletas

Móviles y tabletas bien protegidos: por qué un iPhone no te vuelve inmune y un Android no está condenado

La marca importa menos de lo que solemos pensar: lo que de verdad cambia el riesgo es el origen de las apps, la fecha del último parche, los permisos que aceptamos y la rapidez con la que reaccionamos cuando algo no encaja.

Introducción

El móvil ya no es un accesorio. Es correo institucional, agenda, documentos, videollamadas, avisos de docencia, acceso a servicios, fotografías, notas, pagos y, muchas veces, la llave de entrada a otros sistemas. En la Universidad, eso significa que un problema en el teléfono personal o corporativo puede afectar tanto a la vida diaria como a tutorías, actas, expedientes, investigación, bibliotecas, movilidad o gestión administrativa.

Además, la mayoría de los incidentes no empiezan con la imagen clásica de un “virus” arrasando la pantalla. Empiezan con algo mucho más cotidiano: un QR, una app con permisos de más, una web que pide iniciar sesión desde el móvil, una red Wi‑Fi abierta, una tableta sin soporte o un dispositivo perdido en un aula, una cafetería o un trayecto. INCIBE insiste en que el smartphone y la tableta concentran cada vez más información y requieren una configuración segura y una reacción rápida ante incidentes.

Y aquí aparece la pregunta que más se repite: si uso Apple, ¿estoy protegido de virus y ataques? La respuesta útil es no del todo.

Un iPhone o un iPad bien mantenidos suelen partir de una base sólida, pero no están fuera del alcance de vulnerabilidades, fraudes, robo de sesiones, webs maliciosas o errores de configuración. Tampoco conviene tratar Android como si fuera inseguro por definición: hay terminales Android muy bien protegidos y otros que quedan expuestos por falta de soporte o de parches. El criterio bueno no es “Apple frente a Android”, sino “dispositivo con soporte, actualizado, bien configurado y usado con cabeza”.

Qué es la securización del móvil y por qué afecta tanto fuera y dentro de la Universidad

Securizar un móvil o una tableta no consiste solo en “ponerle medidas”. Consiste en decidir qué puede instalar, qué permisos conserva, qué redes recuerda, qué datos sincroniza y qué pasa si se pierde, se roba o alguien consigue usarlo. En un teléfono moderno, la identidad digital viaja dentro del propio dispositivo: correo, almacenamiento, sesiones abiertas, historial, fotografías, escaneos de documentos, apps de mensajería, navegadores, calendarios y accesos guardados.

Por eso, cuando un móvil se compromete, el impacto raras veces se queda en el aparato. Puede propagarse a cuentas, ficheros, servicios en la nube y contactos. AEPD recuerda que, ante pérdida o robo, conviene contar con localización, bloqueo remoto y borrado del contenido; también insiste en que las descargas deben hacerse desde plataformas oficiales y mantenerse actualizadas. [AEPD, 2025] :contentReference[oaicite:1]{index=1}

Sobre Apple: en mayo de 2025, INCIBE‑CERT publicó un aviso sobre 70 vulnerabilidades corregidas en productos Apple. Entre sus posibles efectos figuraban ejecución remota de código, escalada de privilegios, anulación de restricciones de seguridad, divulgación de información sensible o suplantación de identidad. El propio aviso añadía que Apple tenía conocimiento de un informe según el cual una de las vulnerabilidades podía haber sido usada en un ataque extremadamente sofisticado contra personas concretas en iOS. Eso no significa que iPhone sea “inseguro”; significa algo más práctico: Apple no es sinónimo de inmunidad. [INCIBE‑CERT, 2025]

Sobre Android: tampoco sirve la simplificación contraria. INCIBE‑CERT siguió publicando en 2025 boletines de Android con vulnerabilidades críticas y altas. En septiembre de 2025, por ejemplo, se informó de una vulnerabilidad crítica y múltiples altas con riesgo de ejecución remota de código y escalada local de privilegios. En Android pesa mucho la combinación de fabricante, modelo, fecha de parche y años reales de soporte. Un Android al día y bien gestionado puede ser una herramienta muy sólida; uno sin parches y con apps de procedencia dudosa, no. [INCIBE‑CERT, 2025]

Qué suele ver una persona: señales útiles y límites

Las señales que más ayudan no son espectaculares. Son pequeñas incoherencias. Una app sencilla que pide acceso permanente a fotos, micrófono, notificaciones o ubicación; un QR pegado sobre otro QR en un cartel; una web abierta desde el móvil que pide iniciar sesión con prisa; una red que imita el nombre de una conocida; un mensaje que invita a instalar una “actualización”, un “perfil” o una “app necesaria” para ver una nota, un paquete o una supuesta incidencia. INCIBE ya incluye entre los riesgos móviles el fraude con QR y el uso inseguro de Wi‑Fi públicas, y ENISA recuerda que el phishing no se queda en el correo: también llega por SMS, voz y códigos QR.

Otra pista útil es el comportamiento del dispositivo después de instalar algo o conceder un permiso: consumo anormal de batería, más datos móviles de lo habitual, calentamiento sin motivo, nuevas pantallas emergentes, cambio del navegador por defecto, aparición de certificados o perfiles que no recuerdas, o aplicaciones que se “dibujan” sobre otras. AEPD recomienda revisar las aplicaciones instaladas, el consumo de datos y usos no controlados del terminal. [AEPD, 2025]

Ahora bien, una sola señal no basta para decidir. Un gasto extra de batería puede ser una actualización legítima. Un QR puede ser auténtico. Un permiso puede tener sentido si la función lo requiere. La decisión buena sale de la combinación: origen + contexto + permiso + urgencia + destino. Si dos o tres de esas piezas no encajan, lo prudente es detenerse.

Qué ocurre por dentro (explicado sin jerga)

Riesgo 1. Mensaje, QR o web fraudulenta.

- Capa 1: lo que ve la persona es un enlace, un QR o una pantalla que pide actuar rápido.

- Capa 2: por dentro, lo que está en juego no es solo “entrar en una web”, sino entregar una sesión, autorizar una descarga, instalar algo o redirigir el acceso a una página falsa.

- Capa 3: el STIC puede ayudar a contener, cerrar sesiones, orientar sobre el alcance y reducir el tiempo hasta la respuesta si se avisa pronto.

Riesgo 2. App con permisos excesivos.

- Capa 1: lo visible es una petición de cámara, micrófono, accesibilidad, contactos, archivos o ubicación que parece no venir a cuento.

- Capa 2: por dentro, ese permiso puede abrir acceso a fotos de trabajo, notificaciones con información académica, documentos descargados o contenido sincronizado.

- Capa 3: el STIC puede orientar sobre qué retirar, qué revisar y cómo comprobar si la información institucional pudo quedar expuesta.

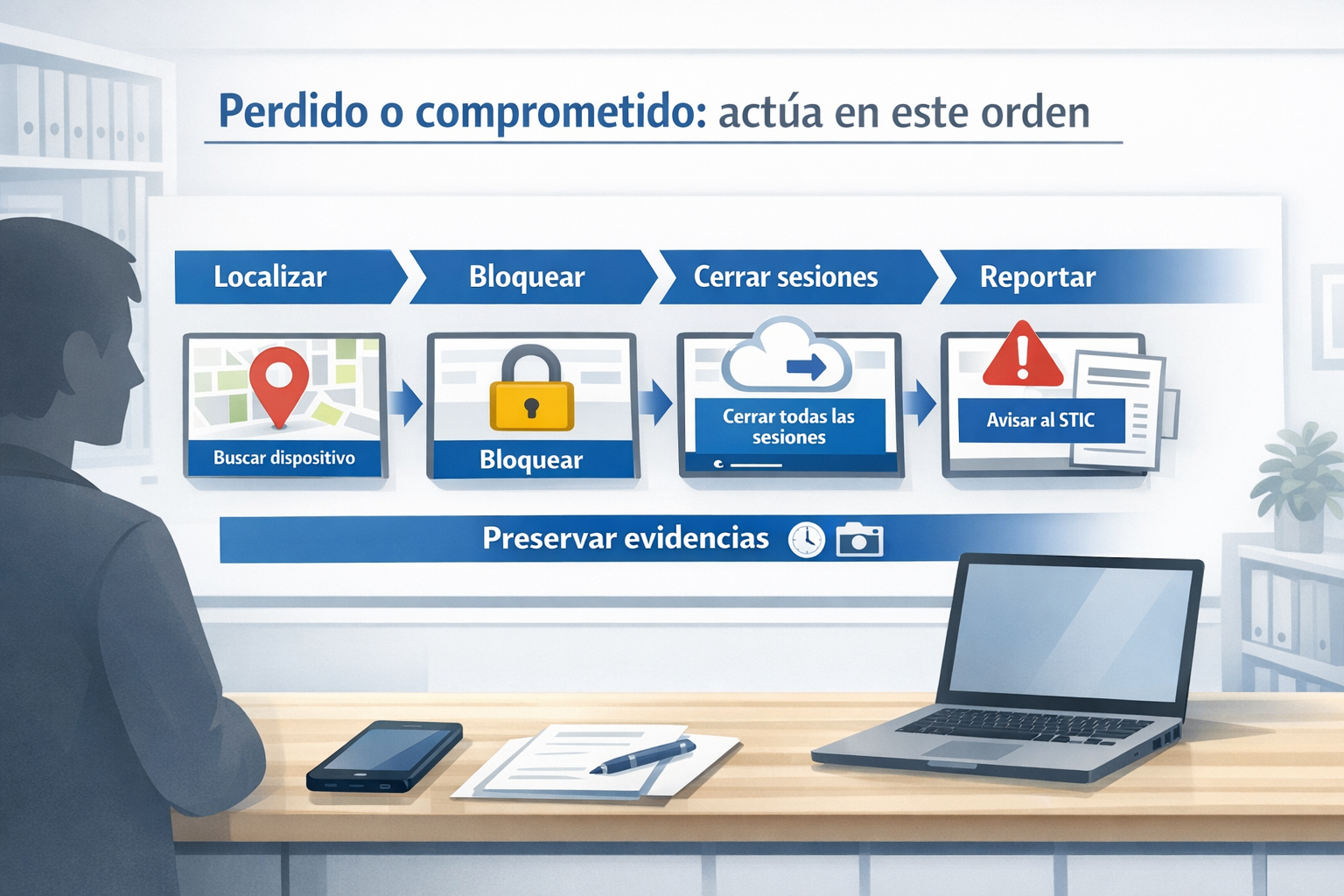

Riesgo 3. Móvil perdido o robado.

- Capa 1: lo que ves es la ausencia del dispositivo.

- Capa 2: lo que realmente preocupa son las sesiones ya abiertas, el correo, el calendario, el almacenamiento, el historial y las apps que siguen autenticadas.

- Capa 3: si se reporta sin esperar, el STIC puede activar medidas de contención organizativa, orientar la revocación de accesos y valorar si hay datos de terceros implicados.

Riesgo 4. Sistema sin soporte o con parches atrasados.

- Capa 1: no hay un síntoma evidente; el teléfono “funciona”.

- Capa 2: la debilidad está en que ciertas vulnerabilidades ya son conocidas y siguen abiertas en ese modelo o versión.

- Capa 3: el STIC puede recomendar limitar accesos sensibles desde ese dispositivo, cambiar el equipo o revisar configuraciones antes de que el problema llegue a cuentas y servicios.

Qué está en juego en la Universidad

En un entorno universitario, el móvil no suele guardar solo conversaciones personales. También puede tener correos con anexos, avisos de docencia, calendarios de tutorías, acceso a bibliotecas, documentos de investigación, justificantes, formularios, actas en revisión, datos de movilidad y ficheros descargados para trabajar entre clases, despacho y casa. La mezcla entre uso personal y uso universitario aumenta la comodidad, pero también multiplica los puntos de salida de la información.

Hay un detalle que conviene subrayar: muchas veces el dato no “vive” en el teléfono de forma permanente, pero sí viaja por él o queda temporalmente accesible en una sesión abierta, una vista previa, una carpeta sincronizada o una caché. Por eso la pérdida de un móvil, una app intrusiva o una sesión robada no afectan solo a la persona: pueden traducirse en retrasos, exposición de información, confusión de destinatarios o interrupciones en la continuidad del trabajo.

Cómo ayuda el STIC

El papel del STIC no es juzgar, sino ayudar a contener, entender y recuperarse. En la práctica, eso suele traducirse en una primera valoración, orientación para cortar el problema, revisión de accesos comprometidos, recomendaciones para el siguiente paso y acompañamiento durante la gestión del incidente. Cuanto antes se comunica, más margen hay para cerrar sesiones, revocar accesos, preservar evidencias útiles y evitar que un problema pequeño se convierta en uno mayor.

También es importante ajustar expectativas. No todos los incidentes se resuelven igual ni todos tienen el mismo alcance. A veces la respuesta será simplemente retirar una app, olvidar una red, revisar permisos y cerrar sesiones. Otras veces hará falta un análisis más cuidadoso porque hay datos personales, investigación, expedientes o documentos administrativos involucrados. Lo relevante es no improvisar en solitario cuando el móvil forma parte del trabajo de la Universidad.

Lo que ha cambiado en 2025–2026

El primer cambio es de forma, no de fondo: el fraude móvil suena cada vez menos “fraudulento”. ENISA señala que el phishing sigue siendo la vía inicial de intrusión más habitual y ronda el 60 % de los casos; además, ya no se limita al correo, sino que se extiende a smishing (SMS), vishing (llamadas) y quishing (códigos QR), con mensajes más convincentes y mejor escritos.

El segundo cambio afecta especialmente a iPhone y iPad en Europa. La Comisión Europea ha ido obligando a Apple, en el marco de la DMA, a abrir más opciones de elección en iOS: cambio de apps por defecto, elección de navegador y vías alternativas de distribución de apps. Eso da más margen al usuario, pero también le traslada más decisiones de seguridad. Dicho de forma simple: en iPhone hay ahora más cosas que revisar conscientemente después de una instalación o una actualización importante.

El tercer cambio es menos visible: el móvil se conecta con más piezas a la vez. Relojes, auriculares, televisores, portátiles, coches y servicios en la nube comparten notificaciones, credenciales, ficheros y decisiones de confianza. Cuantos más saltos hace la información entre dispositivos, más importante es entender qué está sincronizado y con qué permisos. La Comisión Europea, de hecho, dedicó en 2025 decisiones específicas de interoperabilidad a varias funciones de conectividad de iOS, lo que muestra hasta qué punto la seguridad móvil ya no es solo “cosa del teléfono”. [Comisión Europea, 2025]

Datos recientes en contexto

No son cifras “de móviles” en sentido estricto, pero ayudan a poner en contexto por qué el problema importa también en el bolsillo y no solo en el ordenador.

- ENISA analizó 4.875 incidentes en su Threat Landscape 2025, correspondiente al periodo entre el 1 de julio de 2024 y el 30 de junio de 2025.

- ENISA identificó 7 grandes amenazas en 2024, con los ataques contra la disponibilidad en primer lugar, seguidos por ransomware y amenazas contra los datos.

- ENISA sitúa el phishing en torno al 60 % de las vías iniciales de intrusión y subraya el auge de variantes por QR, SMS y voz.

- INCIBE registró 122.223 incidentes de ciberseguridad en 2025.

- Según el balance de INCIBE, 4 de cada 10 incidentes fueron fraude online, con 45.445 casos, y el phishing lideró ese bloque con 25.133.

- La línea 017 atendió 142.767 consultas en 2025, un 44,9 % más que en 2024.

- INCIBE‑CERT publicó en mayo de 2025 un aviso sobre 70 vulnerabilidades corregidas en productos Apple; en septiembre de 2025 informó de una vulnerabilidad crítica y múltiples altas en Android.

La conclusión que dejan estos datos es bastante sencilla: el riesgo móvil real no está tanto en el mito del “virus del iPhone” o “el Android inseguro”, sino en la mezcla de fraude, permisos, vulnerabilidades conocidas, dispositivos sin soporte y decisiones rápidas tomadas desde una pantalla pequeña.

Checklist en 30 segundos

- Mira la fecha del último parche: un móvil que ya no recibe correcciones no debería ser tu puerta de acceso a servicios sensibles de la Universidad.

- Revisa permisos por utilidad real: si una app no necesita fotos, micrófono, ubicación o notificaciones, mejor no dárselos.

- No mantengas activada la instalación desde orígenes desconocidos: si alguna vez la habilitas en Android para algo concreto, desactívala después.

- En iPhone, piensa dos veces ante cambios de app por defecto o distribución alternativa: más elección también significa más comprobaciones por tu parte.

- Elimina apps, perfiles, certificados o VPN que ya no uses: lo que sobra también amplía superficie de riesgo.

- Olvida redes Wi‑Fi que ya no necesitas: evitarás conexiones automáticas a nombres conocidos pero falsos.

- No escanees QR de origen dudoso: en móvil, un cartel convincente puede ser suficiente para abrir una cadena de fraude.

- Separa lo institucional de lo personal: no guardes actas, listados, documentos de investigación o ficheros de gestión en apps personales innecesarias.

- Deja preparado localizar, bloquear y borrar: el tiempo ganado cuando se pierde el dispositivo vale mucho más que la configuración previa.

- Observa cambios raros tras instalar o actualizar: batería, consumo de datos, navegador, notificaciones o permisos son señales más útiles que esperar a “ver un virus”.

Qué hacer si ya ha pasado (sin tecnicismos)

Si has pulsado en un enlace dudoso, has instalado una app poco fiable o has escaneado un QR que te lleva a una web rara, corta la cadena cuanto antes: deja de interactuar, desconecta Wi‑Fi o datos si hace falta, no sigas concediendo permisos y pasa a revisar desde un dispositivo de confianza tus sesiones abiertas en correo, almacenamiento y servicios institucionales.

Si has perdido el móvil o te lo han robado, intenta localizarlo, bloquéalo en remoto y valora el borrado si no hay otra opción. AEPD recuerda que las herramientas antirrobo pueden facilitar ubicación, sonido, bloqueo y borrado del contenido.

Si en ese dispositivo había información de la Universidad o acceso a ella, reporta de inmediato. No hace falta tener el diagnóstico completo para avisar. Basta con explicar qué dispositivo era, qué ha pasado, cuándo lo notaste y qué acceso podía tener. Si existen datos personales afectados, la organización puede tener obligaciones de valoración y, en ciertos casos, de notificación a la autoridad de control dentro de las 72 horas desde que tiene constancia de la brecha.

Privacidad y trato respetuoso

Cuando un incidente nace en un móvil o una tableta, es fácil que se mezclen vida personal y trabajo. Por eso conviene tratar estos casos con proporcionalidad y respeto: revisar solo lo necesario, evitar exposiciones innecesarias y centrarse en la contención y el aprendizaje. Un buen tratamiento del incidente protege tanto a la persona afectada como a quienes puedan aparecer en correos, documentos, contactos o fotografías.

También ayuda desterrar una idea poco útil: avisar pronto no es “montar un problema”, sino evitar que crezca. En un entorno de campus, donde convivimos con prisa, multitarea, dispositivos personales y trabajo híbrido, el error no es raro. Lo que marca la diferencia es el tiempo de reacción y la claridad al pedir ayuda.

Lo importante

Un iPhone no te hace inmune. Un Android no te condena. Lo que protege de verdad es un dispositivo con soporte, actualizado, con permisos revisados, sin instalaciones dudosas y con un plan claro para cuando algo sale mal.

La Universidad depende cada vez más de móviles y tabletas para tareas reales: docencia, gestión, investigación y coordinación. Por eso merece la pena ir más allá del consejo genérico y mirar tres cosas muy concretas: qué instalas, qué autorizas y cuánto tardas en reportar.

Parar, verificar y pedir ayuda sigue siendo la secuencia buena. En móvil, además, hay una cuarta palabra que conviene añadir: revisar.

Porque la seguridad del teléfono no empieza cuando aparece el problema. Empieza bastante antes, en decisiones pequeñas que casi nunca se ven.