Seleccionar un proveedor de servicios en la nube

En la era digital actual, seleccionar un proveedor de servicios en la nube (CSP) adecuado y seguro se ha convertido en una necesidad crítica para instituciones como la Universidad Pontificia Comillas. Sin embargo, esta selección no es una tarea fácil. Este artículo tiene como objetivo guiar a los responsables de la toma de decisiones en el proceso de selección, centrándose en los aspectos cruciales de la seguridad de los datos y los criterios técnicos.

Cumplimiento normativo y legal

El primer paso es garantizar que el proveedor cumple con todas las leyes y regulaciones de protección de datos aplicables, como la Ley Orgánica de Protección de Datos Personales y garantía de los derechos digitales (LOPDGDD) en España. También debe tener certificaciones de seguridad reconocidas como ISO 27001, SOC 2 o SecNumCloud, que demuestren su compromiso con la seguridad.

Pregunta clave: ¿Cumplen con las leyes y regulaciones de protección de datos personales vigentes en España, como la LOPDGDD? ¿Dispone de certificaciones de seguridad reconocidas?

Políticas de seguridad y protección de datos

El CSP debe tener políticas claras y documentadas en relación con la seguridad de la información y la protección de datos. Deberían realizar evaluaciones periódicas de riesgos y tener controles adecuados para mitigar los riesgos identificados. Es esencial que tengan procedimientos para garantizar la destrucción segura de los datos al finalizar el servicio.

Pregunta clave: ¿Dispone de políticas claras y documentadas en relación con la seguridad de la información y la protección de datos?

Gestión de incidentes y continuidad del servicio

El CSP debería tener un proceso bien establecido para la gestión de incidentes de seguridad y la notificación oportuna en caso de brechas de seguridad. Es crucial que tengan un plan de continuidad del negocio establecido y que realicen pruebas regulares de recuperación ante desastres.

Pregunta clave: ¿Tiene un proceso establecido para la gestión de incidentes de seguridad?

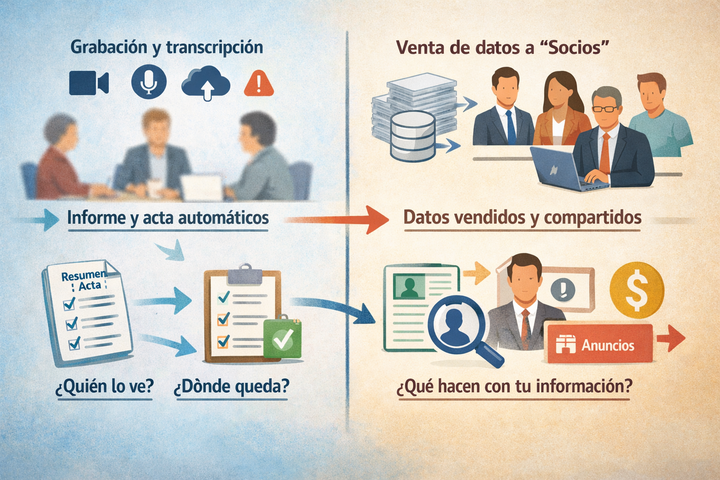

Privacidad y transferencia de datos

Es esencial que el CSP garantice que los datos de la Universidad se almacenarán y procesarán de acuerdo con las regulaciones de privacidad aplicables. También deben tener mecanismos establecidos para la transferencia segura de datos entre Datacenters, cumpliendo con las restricciones legales.

Pregunta clave: ¿Garantiza que los datos de la Universidad se almacenarán y procesarán de acuerdo con las regulaciones de privacidad aplicables?

Acceso y autenticación

El proveedor debe utilizar métodos robustos de autenticación para controlar el acceso a los sistemas y datos en la nube. Esto incluye el uso de autenticación multifactor, políticas de gestión de contraseñas y acceso privilegiado.

Pregunta clave: ¿Utiliza métodos robustos de autenticación para controlar el acceso a los sistemas y datos en la nube?

Seguridad de la red y comunicaciones

El proveedor debe implementar medidas de seguridad en la red, como firewalls y detección de intrusiones, para proteger los datos en tránsito. También deberían garantizar la segregación de los datos de diferentes clientes en la infraestructura en la nube para evitar el acceso no autorizado.

Pregunta clave: ¿Implementa medidas de seguridad en la red, como firewalls y detección de intrusiones, para proteger los datos en tránsito?

Gestión de identidades y accesos

El CSP debería tener un sistema de gestión de identidades y accesos centralizado para administrar y controlar los privilegios de los usuarios. Deben aplicar políticas de segregación de roles y mínimos privilegios para limitar el acceso a los recursos de la nube.

Pregunta clave: ¿Tiene un sistema de gestión de identidades y accesos centralizado para administrar y controlar los privilegios de los usuarios?

Monitorización y registro de actividades

Es fundamental que el proveedor tenga sistemas de monitorización y registro de actividades para detectar comportamientos anómalos y actividades sospechosas. Deben realizar análisis periódicos de registros y eventos para identificar posibles incidentes de seguridad.

Pregunta clave: ¿Tiene sistemas de monitorización y registro de actividades para detectar comportamientos anómalos y actividades sospechosas?

Evaluación de proveedores y subcontratistas

El CSP debe realizar evaluaciones de seguridad a sus proveedores y subcontratistas para garantizar que cumplen con los mismos estándares de seguridad. Deben tener acuerdos contractuales que establezcan las responsabilidades y obligaciones de los proveedores y subcontratistas en términos de seguridad.

Pregunta clave: ¿Realiza evaluaciones de seguridad a sus proveedores y subcontratistas para garantizar que cumplen con los mismos estándares de seguridad?

En conclusión, seleccionar un proveedor de servicios en la nube seguro y adecuado es un proceso complejo que implica la consideración de múltiples factores. Los colaboradores de la Universidad Pontificia Comillas deben tomar en cuenta los criterios mencionados anteriormente para asegurar la seguridad de sus datos en la nube. Es importante recordar que cada situación es única, y el proceso de selección debe ser adaptado de acuerdo con las necesidades y requisitos específicos del departamento implicado.