Seguridad en Profundidad

Estrategias Clave para la Ciberseguridad Moderna

Introducción a la Seguridad en Profundidad

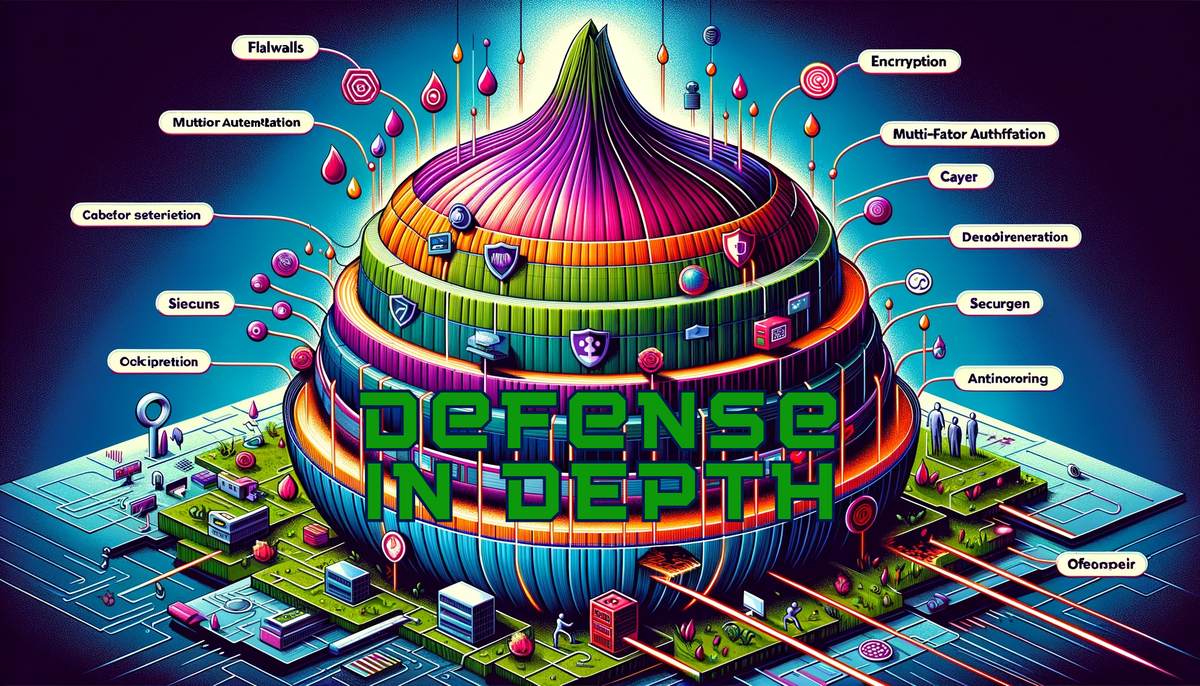

La seguridad en profundidad es una estrategia de ciberseguridad que involucra la implementación de múltiples capas de defensa para proteger redes y sistemas de información. Originaria de principios militares, esta estrategia se ha adaptado a la ciberseguridad para abordar la creciente complejidad y sofisticación de los ataques cibernéticos. En este enfoque, cada capa está diseñada para detener o mitigar ataques, asegurando que si una capa falla, la siguiente pueda aún defender el sistema.

La Necesidad de la Seguridad en Profundidad

Un único producto de seguridad ya no es suficiente en el entorno de amenazas actual. La seguridad en profundidad reconoce que una defensa efectiva contra una variedad de ataques requiere una combinación de herramientas y prácticas. Esta estrategia es particularmente crucial a medida que las organizaciones amplían sus redes y sistemas, enfrentándose a una variedad de amenazas que evolucionan constantemente. La implementación de capas de seguridad múltiples y diversas mejora la capacidad de detectar, prevenir y responder a ataques cibernéticos.

Componentes de la Seguridad en Profundidad

La seguridad en profundidad consta de tres tipos de controles: físicos, técnicos y administrativos. Los controles físicos protegen los activos físicos, como centros de datos y hardware, contra amenazas físicas. Los controles técnicos, que incluyen firewalls, antivirus y sistemas de prevención de intrusiones, protegen contra ataques digitales. Los controles administrativos se refieren a las políticas y procedimientos que gestionan cómo se accede y utiliza la información y los recursos de la organización, incluyendo capacitación y concienciación en seguridad.

Prácticas Clave en la Seguridad en Profundidad

Las prácticas de seguridad en profundidad van más allá de la simple implementación de herramientas y productos. Incluyen el principio de mínimo privilegio, que limita el acceso a información y recursos solo a aquellos que lo necesitan para sus funciones laborales. La autenticación multifactor agrega una capa adicional de seguridad al proceso de verificación de identidad. La encriptación protege los datos al convertirlos en un formato no legible sin una clave especial. Además, la segmentación de red y el análisis de comportamiento son prácticas esenciales para controlar y monitorear el acceso y la actividad en la red. La filosofía de Zero Trust, que asume que las amenazas pueden existir dentro de la red, juega un papel crucial en la estrategia de seguridad en profundidad.

Seguridad Perimetral: Una Visión Obsoleta

La defensa perimetral, que se centra en proteger los límites externos de una red, es una parte importante pero insuficiente de la estrategia de seguridad. En la era moderna de la ciberseguridad, los atacantes pueden superar fácilmente las barreras perimetrales únicas. Por lo tanto, una estrategia de seguridad en profundidad incluye múltiples barreras defensivas, tanto en los límites como dentro de la red, para proteger contra una variedad de amenazas y reducir la posibilidad de una brecha de seguridad exitosa.

Defensa en Profundidad de la Arquitectura de Red

La defensa en profundidad en la arquitectura de red implica considerar qué barreras restan si un atacante llega a un punto específico, implementando medidas como zonas DMZ, detección de intrusiones, y políticas de contraseñas seguras. Esto crea múltiples obstáculos para los atacantes, lo que hace que sea más difícil para ellos acceder a áreas sensibles de la red.

Defensa en Profundidad de Servicios de Red

Aplicar la defensa en profundidad a los servicios de red puede incluir ejecutar servicios en contenedores Docker, implementar firewalls de aplicaciones y aislar los hosts de red para limitar la propagación de una compromisión. Estas medidas adicionales aseguran que, incluso si un servicio se ve comprometido, el daño se limita y se controla.

Defensa en Profundidad contra Ataques por Correo Electrónico

La defensa en profundidad es crucial para protegerse contra infecciones por correo electrónico. Esto puede incluir filtros anti-spam, antivirus en cada terminal y educación del usuario sobre los riesgos del manejo de correos electrónicos. Estas capas de seguridad trabajan juntas para detectar y detener ataques antes de que puedan causar daño.

Implementación de la Defensa en Profundidad

Implementar la defensa en profundidad requiere un enfoque estratégico que tenga en cuenta la amenaza y los activos a proteger. Este enfoque debe estar acompañado por una evaluación de riesgos y la definición clara de los objetivos de seguridad.

Ejemplos de Defensa en Profundidad:

- Prevención de fugas de datos

- Lucha contra el phishing por correo electrónico

- Garantizar la disponibilidad del servidor

Las filtraciones de datos pueden causar daños considerables a una empresa, tanto en términos de reputación como de costes financieros. Para evitarlas, pueden aplicarse varias medidas de defensa en profundidad.

Filtrado web: se trata de impedir el acceso a sitios web peligrosos o que permitan compartir datos sensibles. Esto puede lograrse utilizando soluciones de filtrado web que bloqueen el acceso a estos sitios.

Política de acceso a los datos: es esencial definir quién tiene derecho a acceder a qué datos y en qué condiciones. Para ello hay que establecer una política de acceso a los datos que especifique las funciones y responsabilidades de cada empleado.

Reforzar los puestos de trabajo: Esto significa reforzar la seguridad de los ordenadores y otros dispositivos utilizados por los empleados. Esto puede incluir la instalación de software antivirus, la actualización periódica de los sistemas operativos y las aplicaciones, y la limitación de los privilegios de administrador.

Cifrar las estaciones de trabajo: cifrar los datos almacenados en las estaciones de trabajo puede impedir que los atacantes accedan a información sensible, incluso si consiguen comprometer una estación de trabajo.

El phishing por correo electrónico es una técnica utilizada habitualmente por los ciberdelincuentes para engañar a los usuarios y obtener información sensible. Para luchar contra esta amenaza, se pueden adoptar una serie de medidas de defensa en profundidad.

Formación de los empleados: hay que formar a los empleados para que reconozcan y denuncien los intentos de phishing. Esto puede incluir formación periódica y simulaciones de phishing.

Filtrado del correo electrónico: se pueden utilizar soluciones de filtrado del correo electrónico para bloquear los mensajes sospechosos y evitar que lleguen a las bandejas de entrada de los usuarios.

Autenticación de dos factores: la autenticación de dos factores puede impedir que los atacantes accedan a las cuentas, incluso si consiguen obtener las credenciales de un usuario.

La disponibilidad de un servidor es crucial para el funcionamiento de una empresa. Para garantizar esta disponibilidad, pueden aplicarse varias medidas de defensa en profundidad.

Redundancia: disponer de varios servidores que puedan tomar el relevo en caso de fallo de un servidor principal puede garantizar la continuidad de los servicios.

Actualizaciones periódicas: los servidores deben actualizarse periódicamente para corregir fallos de seguridad y mejorar el rendimiento.

Supervisión: la supervisión constante de los servidores permite detectar rápidamente los problemas y actuar antes de que afecten a la disponibilidad del servicio.

Conclusión

La seguridad en profundidad es una estrategia esencial en la ciberseguridad moderna. Requiere un enfoque integral y adaptado a las necesidades específicas de cada organización para proteger eficazmente contra una variedad de amenazas.