Ransomware: El reto silencioso de 2026

Hablar hoy de ransomware en la Universidad ya no es hablar de un virus aislado que bloquea un ordenador despistado. En 2026, el ransomware se ha convertido en una industria organizada, con tiempos de ataque muy cortos, especialización de roles y una presión directa sobre las personas y las instituciones. España aparece de forma recurrente entre los países más atacados y el sector educativo no es una excepción. No porque la Universidad sea “más débil”, sino porque concentra justo lo que estos grupos buscan: información valiosa, continuidad de servicio y una comunidad amplia y diversa que trabaja conectada.

En Comillas, como en cualquier universidad moderna, convivimos con plataformas académicas, correo institucional, repositorios de investigación, dispositivos personales, trabajo híbrido y colaboraciones externas. Todo esto es una fortaleza académica, pero también configura una superficie de ataque atractiva. Entender cómo ha evolucionado el ransomware y qué significa hoy la ciberextorsión es clave para protegernos como comunidad, sin alarmismos, pero con realismo.

Del secuestro de archivos a la extorsión múltiple

Durante años, el ransomware se explicaba de forma sencilla: un archivo malicioso cifraba los documentos de un equipo y pedía un rescate para recuperarlos. En 2026, ese esquema básico se ha quedado corto. Hoy, el cifrado suele ser solo el último paso de una cadena mucho más larga. Antes de bloquear nada, los atacantes ya han entrado, observado, copiado información y preparado el terreno.

Esto es lo que se conoce como ciberextorsión. No se limita a “pagar o perder los archivos”, sino a “pagar o asumir múltiples consecuencias”: publicación de datos, interrupción de servicios docentes, impacto reputacional o presión directa a personas concretas. En una universidad, estas consecuencias no son abstractas: afectan a la docencia, a la investigación, a los plazos administrativos y, en definitiva, a la confianza.

Por qué la Universidad resulta atractiva

La Universidad no es una empresa tradicional, y eso influye directamente en el tipo de riesgos a los que se enfrenta. Aquí conviven perfiles muy distintos: profesorado, personal de administración y servicios, alumnado, personal investigador visitante, proveedores tecnológicos y colaboradores externos. Cada uno tiene necesidades digitales legítimas y ritmos de trabajo muy diferentes.

Un grupo de investigación que comparte datos con una universidad extranjera, una asignatura que utiliza herramientas externas para el trabajo colaborativo o un miembro del PAS que gestiona información sensible desde casa forman parte del día a día. Los grupos de ransomware lo saben y adaptan sus ataques a estos contextos reales, buscando el punto donde la urgencia académica o administrativa puede jugar a su favor.

Además, el calendario universitario importa. Periodos de matrícula, cierre de actas, convocatorias de proyectos o entregas de tesis generan presión y dependencia de los sistemas digitales. Un incidente grave en esos momentos tiene un impacto mucho mayor, y los atacantes son conscientes de ello.

La velocidad como factor crítico

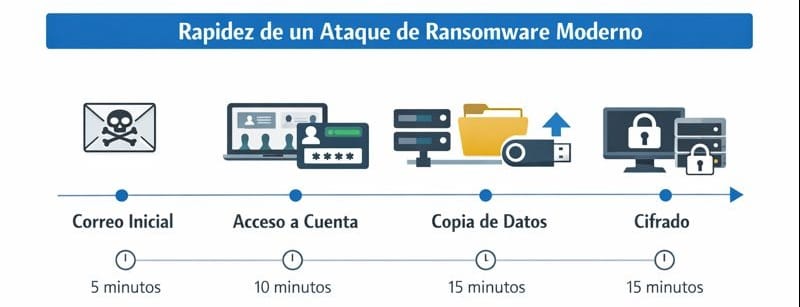

Uno de los cambios más relevantes en 2026 es la rapidez. Entre el primer acceso y la exfiltración de datos pueden pasar solo horas. Esto significa que ya no hablamos de ataques “ruidosos” que se detectan enseguida, sino de intrusiones silenciosas que avanzan mientras seguimos trabajando con normalidad.

En la práctica universitaria, esto puede empezar con algo tan cotidiano como un correo aparentemente relacionado con una colaboración académica o una notificación de una plataforma conocida. No hace falta que todo el mundo caiga: basta con un acceso inicial para que el ataque progrese de forma automática.

Datos académicos: mucho más que archivos

Cuando se habla de “datos robados”, a veces se piensa solo en listas o documentos aislados. En la Universidad, los datos tienen un valor especial: trabajos de investigación no publicados, evaluaciones, información personal, contratos, proyectos en curso o comunicaciones internas. Muchos de estos datos no se pueden “recrear” fácilmente si se pierden o se exponen.

La ciberextorsión juega precisamente con ese valor. No se trata solo de interrumpir el acceso, sino de amenazar con divulgar información que afecta a personas reales: estudiantes, investigadores, personal administrativo. El impacto emocional y profesional es parte de la presión, y por eso es importante entender que estos ataques no son técnicos, sino humanos.

La falsa idea del “a mí no me va a pasar”

En el entorno universitario es habitual pensar que los ataques van dirigidos a grandes empresas o infraestructuras críticas. Sin embargo, la experiencia demuestra que los grupos de ransomware buscan volumen y oportunidad. La Universidad combina ambas cosas: muchos usuarios y sistemas complejos, con una cultura abierta que es esencial para su misión, pero que también exige mayor conciencia.

No se trata de desconfiar de todo ni de trabajar con miedo, sino de asumir que nuestras decisiones cotidianas, desde dónde guardamos un documento hasta cómo respondemos a un correo urgente, forman parte de la seguridad colectiva.

Qué cambia para ti como usuario universitario

El ransomware de 2026 no exige que sepas de tecnología, pero sí que seas consciente de tu papel. Algunas señales merecen más atención que antes: correos que generan urgencia académica, solicitudes inesperadas de acceso a documentos, enlaces que imitan servicios habituales o archivos compartidos fuera de los circuitos normales de la Universidad.

También cambia la importancia de reaccionar rápido. Avisar por los canales oficiales del STIC ante cualquier sospecha no es exagerar, es ganar tiempo. En ataques tan rápidos, unas horas marcan la diferencia entre un incidente contenido y un problema mayor.

La protección como esfuerzo colectivo

La buena noticia es que la Universidad no se enfrenta a este reto sola. Existen equipos, procedimientos y herramientas diseñadas para prevenir, detectar y responder. Pero ninguna medida técnica sustituye a una comunidad informada. Cada persona que duda antes de hacer clic, que revisa cómo comparte información o que comunica una incidencia contribuye a reducir el impacto global.

En Comillas, la ciberseguridad no es un asunto ajeno a la misión académica. Proteger la información es proteger la docencia, la investigación y la confianza que sostiene la vida universitaria.

Mirando a 2026 con criterio y calma

El reto del ransomware y la ciberextorsión en 2026 no se resuelve con miedo ni con soluciones mágicas. Se afronta con comprensión del contexto, hábitos digitales sensatos y confianza en los mecanismos de apoyo de la Universidad. La evolución de estas amenazas nos recuerda que la seguridad no es un estado fijo, sino un proceso continuo.

Seguir trabajando, enseñando y aprendiendo en un entorno digital seguro es una responsabilidad compartida. Entender cómo operan hoy estos ataques es el primer paso para que sigan siendo un riesgo gestionable y no una interrupción de lo que realmente importa: la vida universitaria.