Permisos invisibles: qué autorizas al iniciar sesión

Permisos invisibles al iniciar sesión con Google o Microsoft

El botón parece ahorrar tiempo, pero a veces abre más puertas de las que esperamos: no solo entramos en una herramienta, también podemos autorizar acceso a datos y servicios de trabajo o estudio.

Introducción

“Continuar con Google” o “Continuar con Microsoft” se ha convertido en un gesto rutinario. Aparece al registrarnos en una herramienta para tomar apuntes, resumir reuniones, organizar tareas, firmar documentos, transcribir audio o probar funciones de IA. En días de plazos, tutorías, entregas y multitarea, ese clic parece una ayuda. El problema es que solemos decidir deprisa y leer poco.

En la Universidad Pontificia Comillas, ese gesto no afecta solo a una cuenta aislada. Según el permiso que aceptemos, una aplicación puede ver datos del perfil, el correo, el calendario, los contactos o determinados ficheros en Drive, OneDrive o espacios compartidos. A veces el acceso es mínimo y razonable; otras, es más amplio de lo necesario para la función prometida. El riesgo, por tanto, ya no está solo en la contraseña: también está en el consentimiento que concedemos. [Google, 2026] [Microsoft, 2025]

No hay un estudio público reciente centrado únicamente en universidades españolas sobre este gesto concreto. Sí hay, en cambio, una tendencia clara: la identidad y los accesos de terceros ocupan cada vez más espacio en la seguridad cotidiana de las organizaciones, también en entornos académicos. [ENISA, 2025] [Verizon, 2025]

Qué es este inicio de sesión y por qué importa

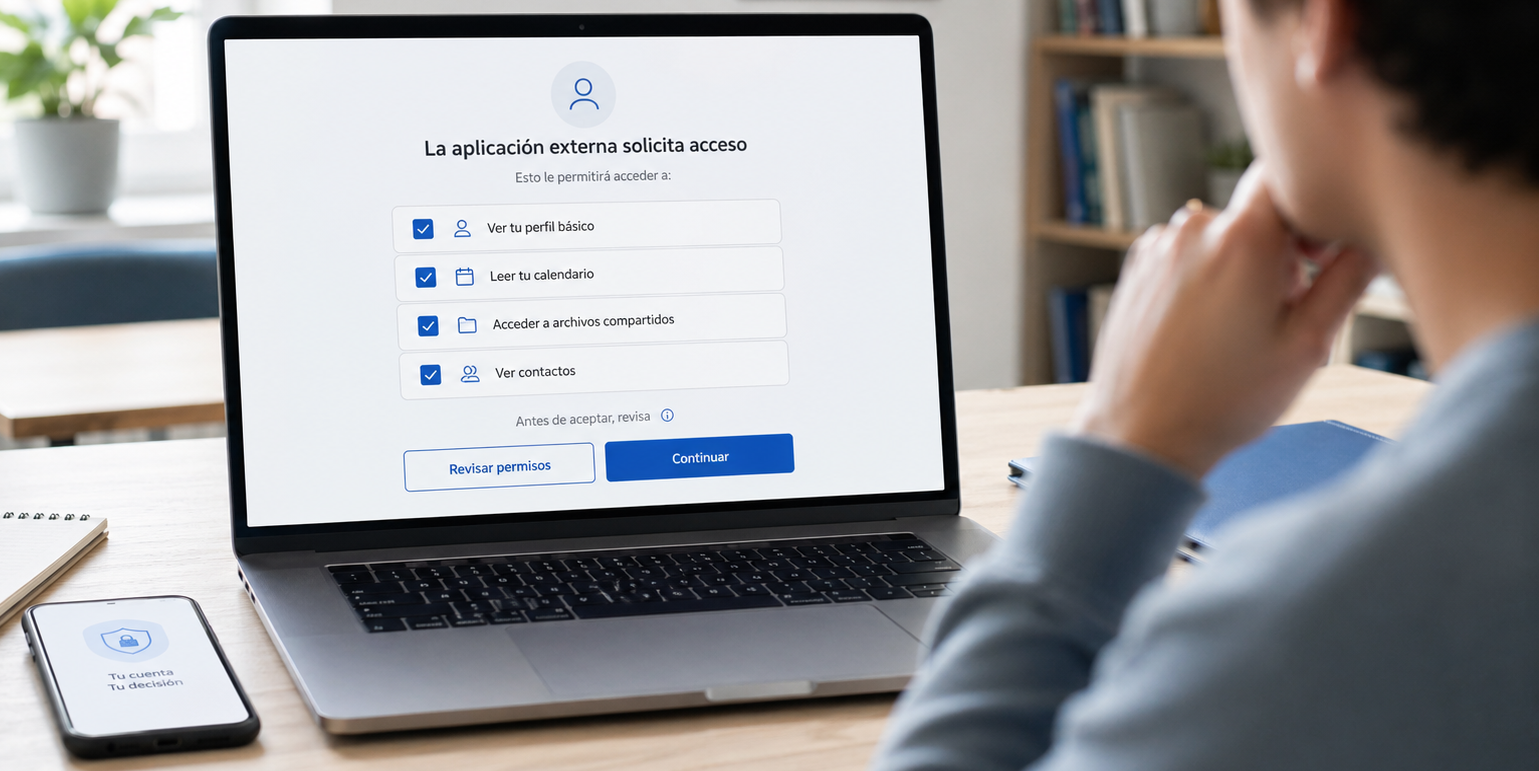

Cuando una web o una app nos ofrece entrar con Google o con Microsoft, normalmente no le estamos entregando nuestra contraseña. En el caso de Google, la propia compañía indica que la contraseña no se comparte con la aplicación de terceros. Lo que se concede es una autorización limitada mediante estándares como OpenID Connect u OAuth, con permisos concretos sobre ciertos datos o servicios. [Google, 2026] [Google for Developers, 2026] [Microsoft, 2025]

Eso suena técnico, pero en la práctica significa algo muy sencillo: la aplicación pide llaves. A veces pide una llave pequeña, como el nombre, el correo o la foto de perfil. Otras veces pide llaves más delicadas: leer el calendario, acceder a carpetas, ver contactos, mantener el acceso cuando no estamos delante o guardar información de cuenta para volver a entrar sin preguntar. [Google, 2026] [Microsoft, 2025]

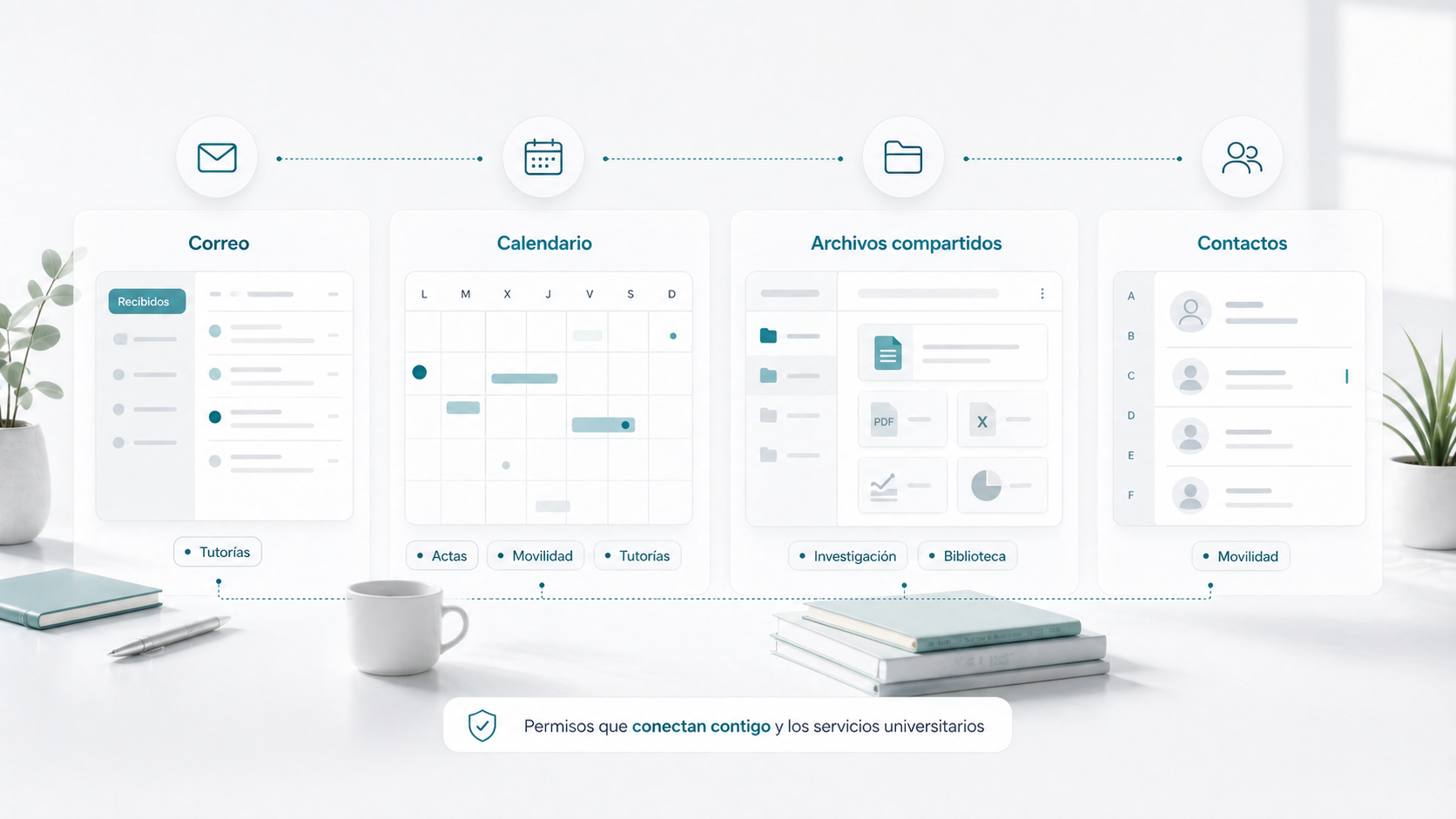

Importa ahora por tres motivos. El primero es la comodidad: cuantas más herramientas usamos, más tentador resulta evitar otro registro y otra contraseña. El segundo es la integración: muchas aplicaciones quieren “trabajar por nosotros” y, para hacerlo, piden conectar correo, reuniones, documentos y agenda. El tercero es el contexto universitario: un calendario no es solo un calendario, puede reflejar tutorías, defensas, reuniones de equipo o hitos de investigación; un fichero compartido no es solo un fichero, puede contener actas, borradores, listados, memorias o documentación administrativa.

Qué se ve desde fuera: señales útiles y límites

Desde fuera, la escena suele ser tranquila: una pantalla de consentimiento, el nombre de una app, una lista de permisos y dos botones. No hay malware a la vista, ni un mensaje agresivo, ni una alarma obvia. Precisamente por eso es fácil bajar la guardia. Algunas señales ayudan.

Primera señal: qué pide exactamente. “Iniciar sesión” no significa siempre lo mismo. Una herramienta para autenticarse puede necesitar perfil y correo. Una para programar reuniones puede pedir calendario. Una para trabajar con documentos puede pedir archivos. El problema aparece cuando la petición rebasa claramente la función anunciada.

Segunda señal: quién publica la aplicación y cómo se presenta. Google distingue entre aplicaciones verificadas y no verificadas, y explica que la verificación busca comprobar requisitos de seguridad y privacidad. Microsoft recomienda limitar el consentimiento de usuario y, cuando el riesgo es mayor, desplazar la aprobación hacia revisión administrativa. [Google, 2026] [Microsoft, 2025]

Tercera señal: el contexto en el que llega la solicitud. No es lo mismo conectar una herramienta que hemos buscado conscientemente que aceptar una autorización desde un correo inesperado, un mensaje de chat o una invitación urgente a una reunión. Microsoft ha documentado campañas recientes en las que mensajes sobre reuniones próximas dirigían a autorizaciones maliciosas con códigos válidos. [Microsoft, 2025]

Ahora bien, estas señales tienen límites. Una app verificada no es automáticamente adecuada para cualquier uso universitario. Y una app no verificada no es, por definición, maliciosa. También hay herramientas legítimas que necesitan permisos amplios para funcionar. Por eso conviene desconfiar de las simplificaciones: no basta con mirar el botón; hay que entender el alcance.

Qué ocurre por dentro

Permisos delegados: La aplicación actúa “en tu nombre” frente a ciertos servicios. Si le autorizas a leer tu calendario, no necesita tu contraseña para abrirlo: utiliza el permiso que acabas de conceder. En Microsoft Graph, esto se describe como acceso delegado en nombre de la persona que ha iniciado sesión. [Microsoft, 2025]

Alcance real: En Google, los permisos se organizan por scopes, es decir, por ámbitos de acceso. No es lo mismo validar quién eres que pedir acceso a Gmail, Drive o Calendar. La diferencia entre “perfil básico” y “leer ficheros” es muy grande, aunque ambas cosas aparezcan en una misma pantalla con el mismo aspecto visual. [Google, 2026] [Google for Developers, 2026]

Persistencia: Algunas integraciones no terminan cuando cerramos el navegador. Google documenta flujos en los que la app obtiene acceso continuado para actuar cuando la persona no está conectada; Microsoft recuerda que la revisión o revocación de permisos puede ir acompañada de invalidación de tokens para cortar el acceso. Dicho de forma simple: no siempre es un permiso de un minuto. A veces es una puerta que queda abierta hasta que alguien la revisa o la cierra. [Google for Developers, 2026] [Microsoft, 2025]

Aquí conviene aplicar la técnica de la cebolla.

Riesgo 1. App de productividad que quiere leer el calendario. Capa 1: la persona solo ve una promesa razonable: “te ayudo con reuniones y tareas”. Capa 2: el sistema concede lectura de eventos, títulos, horarios y participantes según el permiso otorgado. Capa 3: el STIC puede ayudar a valorar si esa integración es necesaria, si existe una alternativa aprobada y cómo retirar el acceso si ya se concedió.

Riesgo 2. App de IA que pide correo y documentos. Capa 1: parece una mejora de comodidad: resumir, ordenar, buscar y redactar. Capa 2: puede llegar a leer mensajes, adjuntos o ficheros compartidos para prestar ese servicio. Capa 3: el STIC puede orientar sobre qué usos son proporcionados y cómo contener el alcance si la autorización fue excesiva.

Riesgo 3. App antigua que ya no usamos. Capa 1: no molesta y pasa desapercibida. Capa 2: puede conservar permisos o datos ya obtenidos; Google advierte de que al retirar la conexión la app externa puede seguir conservando información previamente compartida. Capa 3: la revisión periódica y la retirada temprana reducen superficie de exposición. [Google, 2026]

Qué está en juego en la Universidad

En un entorno universitario, los permisos mal entendidos tienen un efecto multiplicador. Un acceso innecesario al correo puede exponer intercambios sobre tutorías, seguimiento académico, coordinación docente, consultas de estudiantes o comunicaciones con proveedores. Un acceso al calendario puede mostrar ritmos de trabajo, reuniones internas, evaluaciones, defensas, disponibilidad y relaciones profesionales. Un acceso a archivos puede alcanzar apuntes, documentación de gestión, borradores, materiales de asignatura, tablas de seguimiento, propuestas, memorias, expedientes o ficheros de investigación compartidos.

No todos esos datos son igual de sensibles, pero muchos sí exigen prudencia. A veces no hablamos de un gran secreto, sino de algo más común y por eso mismo más delicado: una lista de contactos, un documento aún no validado, una carpeta compartida con permisos heredados, una agenda con nombres y horas, o un correo que fuera de contexto puede revelar más de lo que parece. La AEPD ha reforzado en 2026 la atención sobre el uso de plataformas educativas digitales, precisamente porque en educación confluyen datos personales, organización del trabajo y herramientas de terceros. [AEPD, 2026]

Además, en la Universidad se da una circunstancia particular: convivimos con cuentas personales, institucionales y a veces mixtas en el mismo navegador o en el mismo móvil. Esa mezcla aumenta la posibilidad de aceptar con la cuenta equivocada, de autorizar una app desde un contexto no previsto o de llevar datos de un espacio a otro sin haberlo pensado bien.

Cómo ayuda el STIC

El papel del STIC no es pedir que nadie deje de usar herramientas útiles, sino ayudar a que el uso sea proporcionado, entendible y revisable. Eso incluye acompañar cuando una persona duda antes de autorizar, orientar si una aplicación pide más de lo razonable, ayudar a contener el acceso si el permiso ya se concedió y apoyar la recuperación si además hubo un engaño asociado.

También implica poner orden en algo que a menudo se vive como una molestia menor: revisar qué apps siguen conectadas, distinguir permisos personales de permisos aprobados a nivel organizativo, y separar lo que una persona puede revocar por sí misma de lo que necesita intervención administrativa. En Microsoft, por ejemplo, hay permisos consentidos por la propia persona y otros consentidos por un administrador; estos últimos no siempre pueden retirarse de forma individual. [Microsoft, 2025]

Lo importante es avisar pronto. Cuanto antes se revisa una autorización dudosa, más sencillo suele ser acotar el problema, entender el alcance y reducir el impacto. Y conviene decirlo con claridad: este tipo de errores es frecuente en contextos de prisas y pantallas familiares. No hace falta haber hecho “algo raro” para caer.

Lo que ha cambiado en 2025–2026

Lo más visible es que el inicio de sesión federado ya no es un complemento: se ha vuelto la puerta principal de muchas herramientas nuevas, especialmente servicios colaborativos y funciones con IA que prometen importar contexto desde correo, agenda o documentos.

En Google Workspace hubo un cambio importante el 1 de mayo de 2025: las cuentas dejaron de admitir aplicaciones menos seguras que pedían usuario y contraseña de forma directa, y el acceso pasó a apoyarse en OAuth. Eso mejora la seguridad frente al uso de credenciales, pero también hace más habitual que el riesgo se desplace a la pantalla de consentimiento. [Google, 2026]

Google además mantiene controles recientes para permitir, bloquear o poner en lista de confianza apps internas y de terceros, y recuerda que las apps no verificadas pueden quedar sujetas a restricciones. En paralelo, Microsoft sigue reforzando el control del consentimiento: puede limitarse o desactivarse para usuarios, puede pasar por un flujo de aprobación administrativa y, cuando una petición parece arriesgada, puede exigirse una elevación a consentimiento de administrador. En la configuración de riesgo de Microsoft Entra, las solicitudes de apps no verificadas por editor y con permisos no básicos se consideran de más riesgo. [Google, 2026] [Microsoft, 2025]

También se consolida un término que conviene conocer: phishing de consentimiento. No busca robar solo la contraseña, sino lograr que la propia persona autorice una aplicación que después accede a correo, documentos o contactos. Microsoft describe este patrón como un ataque en el que la app obtiene acceso a nivel de cuenta sin necesitar una cuenta interna de la organización, y señala que las medidas habituales como cambiar la contraseña o reforzar MFA no siempre bastan por sí solas si el consentimiento ilícito sigue activo. [Microsoft, 2025]

Datos recientes en contexto

No hay cifras públicas recientes, comparables y específicas de universidad sobre este gesto concreto, así que conviene no inventarlas. Sí hay datos útiles para entender el entorno general en el que se mueve este problema.

- Verizon analizó en su DBIR 2025 más de 22.000 incidentes y 12.195 brechas confirmadas. [Verizon, 2025]

- En ese mismo informe, la implicación de terceros en brechas sube al 30%. [Verizon, 2025]

- El abuso de credenciales aparece como vector inicial en el 22% de las brechas analizadas. [Verizon, 2025]

- Microsoft sitúa en 38 millones las detecciones medias diarias de riesgo de identidad analizadas en 2025. [Microsoft, 2025]

- La misma compañía indica que examina de media 5.000 millones de correos al día para proteger frente a malware y phishing. [Microsoft, 2025]

Estos datos son globales y no describen por sí solos la realidad de una universidad concreta. Además, los de proveedores son benchmarks amplios y su lectura puede variar según sector y metodología. Aun así, sirven para recordar algo muy práctico: identidad, correo y terceros forman hoy un mismo problema operativo.

Antes de autorizar: qué conviene revisar con calma

Cuando una herramienta ofrece entrar con Google o Microsoft, merece la pena dedicar unos segundos a leer antes de aceptar. No hace falta analizar cada detalle técnico, pero sí hacerse unas cuantas preguntas sencillas. Ese pequeño freno cambia mucho las cosas, porque ayuda a distinguir entre una integración razonable y una solicitud demasiado amplia para lo que la aplicación promete hacer.

- Empieza por la utilidad real de la herramienta. Antes de mirar los permisos, conviene tener claro para qué sirve la aplicación. Si no se puede explicar con una frase simple, o si parece ofrecer muchas cosas a la vez sin demasiado contexto, es mejor no seguir adelante por inercia.

- Lee los permisos como si fueran accesos concretos. “Ver tu perfil” puede ser asumible en muchos casos, pero “leer tu calendario”, “acceder a archivos” o “ver contactos” ya tienen otro alcance. La clave está en no leerlos como un texto genérico, sino como puertas concretas que estamos abriendo.

- Comprueba si lo que pide encaja con lo que promete. Una aplicación para organizar reuniones puede necesitar acceso al calendario. Una para trabajar con documentos puede pedir acceso a ciertos ficheros. Pero si una herramienta aparentemente sencilla solicita correo, contactos, archivos y agenda a la vez, conviene detenerse y pensar si ese nivel de acceso es realmente necesario.

- Desconfía de lo que llega con prisa o por sorpresa. Cuando la autorización aparece tras un correo inesperado, un mensaje de chat o una invitación urgente, el margen de error aumenta. En esos casos, lo más prudente es salir de ese enlace y volver a entrar por la página oficial del servicio, sin dejarse arrastrar por la urgencia del momento.

- Fíjate en con qué cuenta estás entrando. A veces el problema no es la herramienta, sino la cuenta elegida sin darnos cuenta. En navegadores con varias sesiones abiertas, es fácil autorizar con un perfil distinto del que queríamos usar. Revisarlo antes evita mezclar espacios personales y trabajo académico o profesional.

- No conviertas un permiso en algo permanente por costumbre. Muchas aplicaciones quedan conectadas mucho después de haber dejado de usarlas. Por eso conviene revisar de vez en cuando qué herramientas siguen teniendo acceso a la cuenta y retirar las que ya no aportan nada. Menos accesos abiertos suele significar menos superficie de exposición.

- Cuando haya dudas, toma la duda en serio. No siempre hace falta identificar un riesgo claro para decidir no continuar. A veces basta con notar que algo no termina de encajar: un permiso excesivo, una explicación poco clara o una sensación de precipitación. En seguridad, parar a tiempo suele ser una decisión mejor que corregir después.

En el fondo, no se trata de desconfiar de todo, sino de acostumbrarse a leer con criterio. El botón puede ser cómodo, pero la comodidad no debería impedir entender qué estamos autorizando y para qué.

Privacidad y trato respetuoso

Hablar de estos permisos exige proporcionalidad. Revisar autorizaciones no debe convertirse en vigilancia excesiva ni en desconfianza generalizada hacia quien trabaja o estudia. Se trata de entender qué datos están implicados, qué acceso se concedió y qué medidas son razonables para reducir el riesgo. También de aprender de lo ocurrido sin exponer detalles identificables ni convertir un error cotidiano en un reproche.

En un entorno universitario, la privacidad no es un añadido decorativo: atraviesa la docencia, la gestión, la investigación y la vida académica diaria. Minimizar permisos, limitar accesos y revisar integraciones no es burocracia; es una forma práctica de cuidar personas, procesos y confianza. [AEPD, 2026] [INCIBE, 2026]

Lo importante, en una idea

El problema de “continuar con Google” o “continuar con Microsoft” no es el botón en sí, sino lo que normaliza cuando vamos deprisa: autorizar sin leer, integrar sin necesidad y dejar accesos vivos demasiado tiempo. En la Universidad, esos permisos pueden tocar correo, calendario, contactos y documentos que forman parte del trabajo diario y de la relación con otras personas.

La buena noticia es que no hace falta ser especialista para reducir mucho el riesgo. Basta con cambiar el reflejo: antes de aceptar, mirar qué pide; antes de conectar, pensar para qué; y si algo no encaja, parar y consultar. En este tema, una pausa de diez segundos vale más que muchas correcciones después.

Parar, verificar y pedir ayuda a tiempo sigue siendo la mejor costumbre. Y una frase conviene recordar: no todo acceso empieza con una contraseña robada; a veces empieza con un permiso concedido sin darle importancia.