¿Por qué la autenticación de doble factor llega a la Universidad Comillas?

La Universidad Pontificia Comillas refuerza la seguridad de su red y servicios internos habilitando el doble factor de autenticación para sus usuarios. Una buena oportunidad para echar la vista atrás a este elemento esencial en la larga lucha contra la piratería informática.

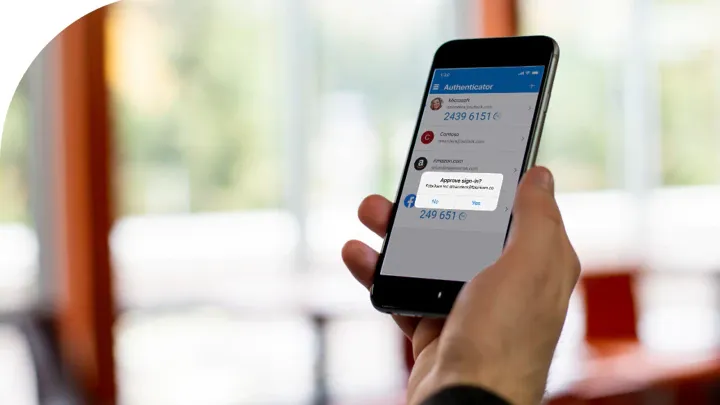

Por defecto, la autenticación doble factor de la Universidad requiere la descarga del autenticador oficial de Microsoft en su móvil desde App Store o Google Play. Cuando inicie sesión web, recibirá una notificación y sólo tendrá que aprobar el inicio de sesión para autenticarse.

Descarga el ultimo manual de configuración:

En este enlace

El principio 2FA no es nuevo

Desde hace décadas, cuando quieres sacar dinero de un cajero automático, tienes que tener e insertar tu tarjeta bancaria (primer factor) y luego introducir un código PIN (segundo factor) para demostrar tu identidad y acceder a tu cuenta bancaria. La transacción nunca puede llevarse a cabo si sólo se cuenta con uno de estos dos factores.

El principio es el mismo para las cuentas informáticas: cuando se activa la autenticación de dos factores en un servicio, debe disponer de ambos factores para validar la conexión a este servicio. Desde hace varios años, la tendencia es combinar una contraseña como primer factor y el smartphone como segundo factor. De hecho, es probable que lleve años utilizando la doble autenticación para algunos servicios. Por poner el ejemplo de su cuenta bancaria, los servicios casi siempre exigen una autenticación de dos factores, que puede adoptar la forma de :

- Una "calculadora" que te genera un código en el momento de la conexión.

- Un código enviado por SMS a su teléfono móvil.

- Una aplicación de terceros que genera un código para que lo introduzcas.

- Una aplicación que permite escanear un código QR para generar un código...

La autenticación de dos factores funcionará en la Universidad Comillas de la misma manera. Para conectarte a las herramientas de Office y próximamente a la VPN, necesitarás tu usuario y contraseña de @comillas.edu y una aplicación en tu smartphone (u ordenador) que te pedirá aprobación cada vez que te conectes o te proporcionará un código que deberás facilitar. También puede optar por enviar un SMS si utiliza un teléfono móvil antiguo.

¿Por qué imponer estas restricciones?

Añadir un paso e imponer la necesidad de tener el teléfono cerca o un token en el momento de la conexión puede parecer molesto. De hecho, este método de conexión añade una capa de complejidad de la que podríamos prescindir. Pero es precisamente este segundo paso el que mejora la seguridad de los servicios y de sus datos. La adición de un segundo factor limita en gran medida el abuso de identidad, incluso si le han robado la contraseña. No es casualidad que los primeros servicios en imponer esta funcionalidad fueran los bancos: sin este paso, los servicios bancarios en línea serían demasiado fáciles de acceder, y los robos demasiado comunes, para que estos servicios fueran viables.

La mayoría de las brechas informáticas, como la que afectó recientemente a algunas universidades, son posibles gracias al robo de cuentas y la suplantación de identidad, que se han vuelto muy comunes. Además de poner en peligro su cuenta y sus datos, estos robos permiten a los ciberdelincuentes infiltrarse en los servicios y sistemas de instituciones educativas y empresas. En ataques recientes, fue recuperando el nombre de usuario y la contraseña de un usuario de la administración mediante phishing como los hackers pudieron infiltrarse en los sistemas a través de la VPN y recuperar numerosos datos personales (contratos, información sobre empleados y alumnos, nóminas, etc).

Con la activación de la doble autenticación en sus infraestructuras, la Universidad Pontificia de Comillas refuerza la gran mayoría de sus servicios sensibles (portal administrativo, página web, acceso a bases de datos, etc.) limitando las posibilidades de acceso a la red fuera del campus. Así pues, este sistema protege a la Universidad y a todos sus empleados evitando el robo y la difusión de datos privados y proyectos de innovación. En caso de robo de la contraseña, un hacker con una cuenta de Comillas robada no podría conectarse a estos servicios sensibles sin el segundo factor de autenticación que posee el usuario (Aplicación, SMS, Token...).

Aunque el robo temporal de una cuenta puede parecer inofensivo si se reacciona con rapidez, los piratas informáticos tardan muy poco tiempo en poner en marcha estrategias que pueden afectar a toda la universidad. Por ejemplo, en muchos casos, una cuenta comprometida se utiliza como trampolín para enviar una gran cantidad de spam o phishing a sus contactos. Esto puede tener las siguientes consecuencias:

En primer lugar, la persona cuya cuenta ha sido suplantada podría sentirse muy avergonzada dependiendo de la naturaleza del correo electrónico enviado.

En segundo lugar, se podría obtener información personal jugando con la confianza entre colegas.

En tercer lugar, tras un envío masivo de spam desde una cuenta de Comillas, muchos servicios bloquearán durante varios días los correos electrónicos procedentes de direcciones de Comillas, paralizando así a toda la comunidad universitaria.

El sentido común primero

Al habilitar la autenticación de doble factor en su sistema informático, la Universidad Pontificia de Comillas añade una capa de seguridad necesaria para proteger sus servicios y tus datos. Sin embargo, esta tecnología tiene sus límites y nunca sustituirá al sentido común. Por lo tanto, les recordamos estas normas de seguridad para que todos podamos velar por la seguridad del campus:

- No facilite nunca su contraseña a terceros.

- Utiliza una contraseña única para todos tus servicios mediante una ayuda mnemotécnica o un gestor de contraseñas local.

- Manténgase alerta y nunca introduzca sus contraseñas en sitios web que no estén cifrados (cuya dirección no empiece por HTTPS => tenga cuidado si su navegador web no muestra un candado sino una advertencia como "No seguro" en la barra de direcciones).

- No responda a correos electrónicos ni haga clic en enlaces si se le pide que facilite sus datos de acceso.