Email fraudulento con demanda de rescate

No se dejen engañar por estafadores que les pidan transferir dinero a sus cuentas

No se deje engañar

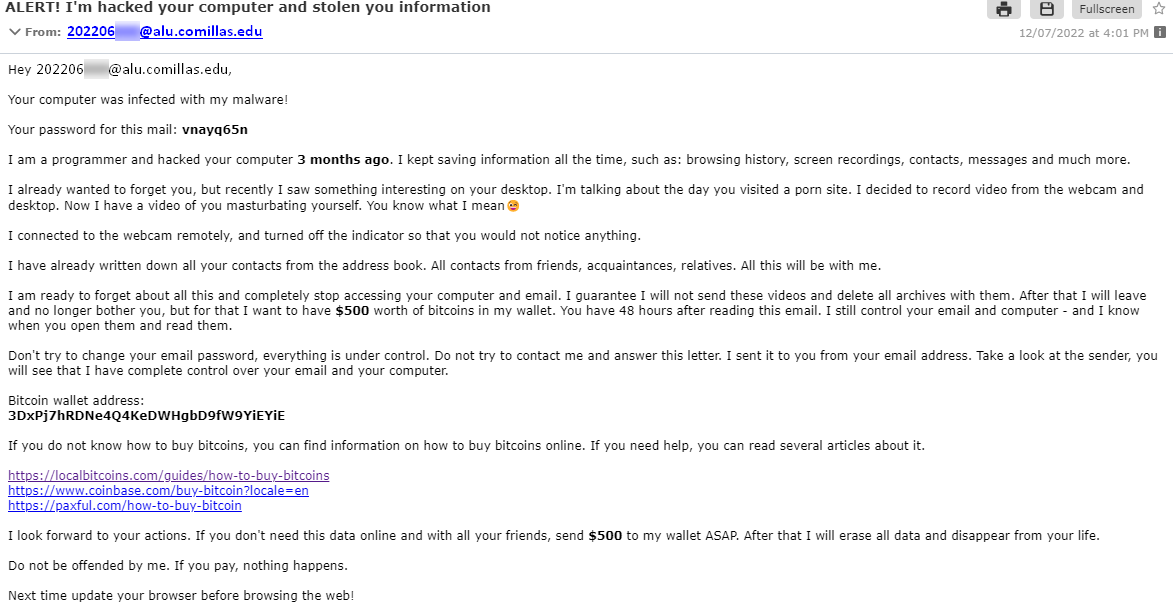

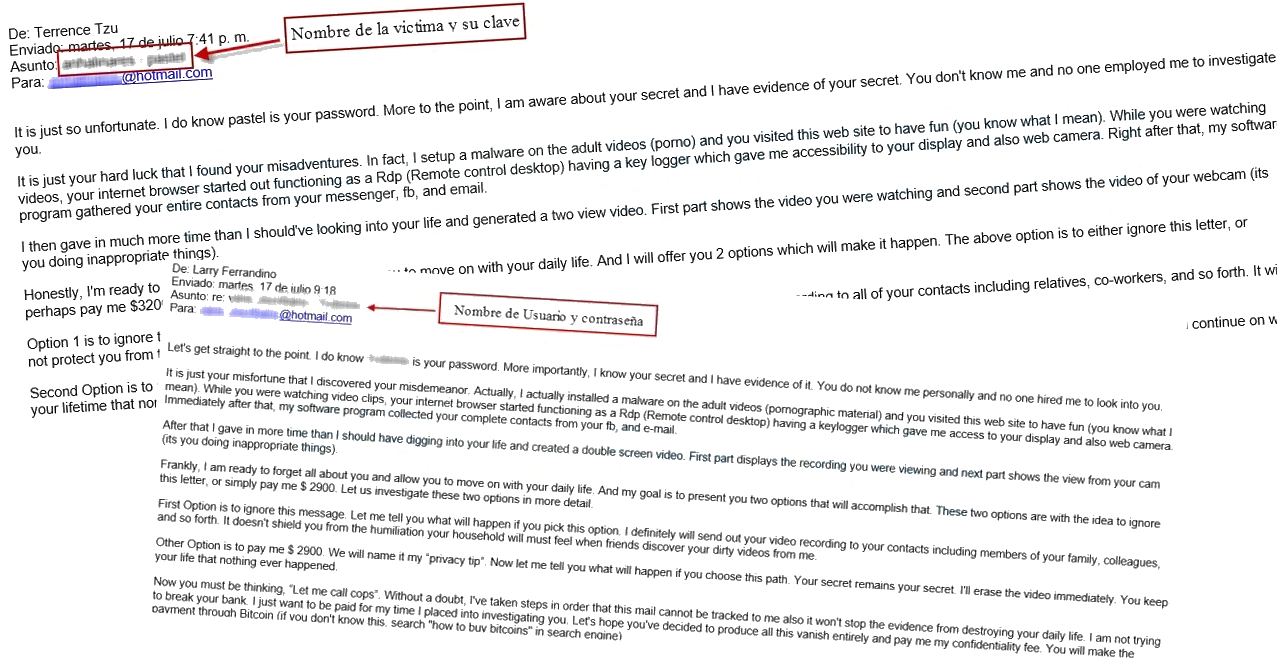

Los informes sobre estafas de chantaje han dado un gran salto en 2022. Los correos electrónicos que puede parecer enviado desde su direcion email, dicen que han pirateado su ordenador y descargado toda tu información, datos, fotos, historial de navegación web en sus servidores o te han grabado visitando sitios web para adultos. Amenazan con distribuir los documentos y vídeo a todos sus contactos (incluyendo amigos y familiares) en cuestión de horas, a menos que pagues en su cuenta de Bitcoin.

Deténgase. No pagues nada. Borra el mensaje. Es una estafa.

Es posible que recibas uno de estos mensajes porque tu correo electrónico ha sido expuesto en una reciente campaña de phishing o una fuga de datos antiguo. Los estafadores pueden decir que tienen acceso a tu ordenador o a tu cámara web, o que han instalado un software inteligente para engañarte. Todo eso son palabras. Puede que realmente conozcan una de tus antiguas -o recientes - contraseñas, y la incluyan en el mensaje para demostrarlo.

Cuando veas eso, sabrás que es el momento de actualizar tu contraseña en esa cuenta, y considerar también la actualización de otras contraseñas.

Un email amenazante de un hacker y una solicitud de pago en bitcoin

« No sabes quién soy, pero he colocado un rastreador en un sitio web que has visitado recientemente. Mientras estabas viendo los vídeos, pude acceder a tu pantalla, y más concretamente a tu webcam. Gracias al malware, también pude obtener la lista completa de sus contactos de WhatsApp. Hice un pequeño montaje. La pantalla se divide en dos: a la derecha, el vídeo pornográfico que estabas viendo, a la izquierda la grabación recogida de tu webcam. Esto puede mantenerse en secreto. Sólo pido 500 euros en Bitcoin. Depende de ti. »

Este es el típico mensaje (en ingles o en español) que puedes recibir si eres objeto de una amenaza de hackeo de cámaras web. La petición de rescate puede alcanzar incluso varios miles de euros. Podría pensarse que es sólo spam. Y sin embargo, la contraseña citada es correcta. ¿Hay algo de lo que preocuparse? El hackeo puede ser fabricado. Pero ten cuidado.

¿Por qué da tanto miedo este proceso?

La técnica de los hackers está muy bien perfeccionada y se inspira en el chantaje de las cámaras web. En efecto, al pretender tener el control del ordenador de la víctima, el pirata informático pretende saberlo todo sobre sus datos personales, sus contactos y su actividad en Internet. Se trata de una intromisión muy personal que hace que la víctima se sienta avergonzada y asustada, aunque no tenga nada de lo que avergonzarse.

El mero hecho de recibir un correo electrónico de este tipo les hará entrar en un estado de miedo y duda; esto es precisamente lo que busca el hacker. El hacker afirma tener imágenes que demuestran que la víctima ha visitado sitios reprobables (por ejemplo, un sitio pornográfico). El hacker afirma haber obtenido esta información a través de la webcam, que habría grabado la actividad en cuestión.

Para aumentar la sensación de terror, revela información personal, como una contraseña en su correo electrónico para que el escenario sea aún más realista. También llega a escribir a la víctima utilizando su propia dirección de correo electrónico, lo que confirmaría a priori que ha tomado el control de la cuenta. Los delincuentes perfeccionan su técnica con el tiempo y juegan con los sentimientos de culpa y vergüenza de sus víctimas. Por último, adoptan un lenguaje de proximidad, evocando un "secreto" que no debe ser revelado.

Falso hackeo, verdadero chantaje

Hay razones para asustarse cuando se recibe un mensaje de este tipo. ¿Cómo debe reaccionar? ¿Hay que pagar para estar tranquilo?

Seamos sinceros: es relativamente fácil hackear una cámara web, ya sea un ordenador, una tableta o un smartphone. Sin embargo, es muy probable que el correo electrónico que ha recibido no sea más que un farol. Este tipo de estafa en línea, que incluso podría llamarse ciberacoso, se llama phishing. El phishing es una práctica muy extendida en la que se utilizan contraseñas reales para crear un dudoso esquema de chantaje.

El estafador sólo tiene que esperar que la víctima se avergüenza de los documentos que ha guardado en su ordenador o haya visto contenido pornográfico recientemente y la trampa se cierra sola. Los hechos no son ni mucho menos aislados: cada vez son más los internautas que declaran haber sido chantajeados con su ordinador pirateadas. Hay cientos de ellos. En muchos casos, es exactamente el mismo mensaje que reciben, y los estafadores se limitan a enviar contenidos traducidos según el país de destino.

Fuga de contraseñas: el corazón del problema

Pero, ¿cómo ha encontrado el remitente tu contraseña? Esa es la cuestión. Porque si la contraseña mencionada era falsa, pronto borrará el correo electrónico sin más. El problema es que la víctima ve la contraseña citada como una prueba de que el estafador realmente hackeó su ordinador y por lo tanto, la webcam.

En la mayoría de los casos, se trata de contraseñas con años de antigüedad y asociadas a buzones secundarios que cada vez utilizas menos. Esto limita el riesgo de un efecto de bola de nieve, en el que todas sus cuentas y direcciones de correo electrónico quedan expuestas. Sabes muy bien que sueles utilizar la misma contraseña, sobre todo porque no las cambias a menudo...

De hecho, el estafador "acaba" de encontrar su contraseña en una base de datos en línea, compartida entre pequeños y a menudo comprado una lista de email/contraseã en el Darkweb. Porque el chantaje de la webcam no es obra de los grandes hackers de la web. Las contraseñas se filtran regularmente. En los últimos años, casi 500.000 usuarios de Yahoo!, 5 millones de usuarios de Snapchat y 170 millones (sí, has leído bien) de usuarios de LinkedIn han sido víctimas.

Si has recibido un correo electrónico amenazante, puede ser porque tu contraseña estaba en la lista. Otra posibilidad es que el hacker simplemente haya adivinado su contraseña (Ingeniería social). Este puede ser el caso si ha elegido una palabra de su entorno, una secuencia de letras (qwerty) o números (123 - 456) fácilmente identificable.

¿Cómo consiguen los hackers la información de la víctima?

En este tipo de estafa, es importante tener en cuenta que los hackers operan en gran número. Por lo tanto, es difícil que alcancen un nivel de detalle tan sofisticado para una sola persona. A menudo utilizan información que puede ser bastante fácil de encontrar en Internet, como la dirección de correo electrónico.

Del mismo modo, la contraseña que puede ser revelada por el pirata informático puede resultar no haber sido utilizada durante varios años. Al igual que el phishing, los hackers recuperan archivos completos de direcciones de correo electrónico que obtienen ilegalmente y venden. Pero a menudo se trata de archivos que llevan años en circulación, con información en su mayoría obsoleta. Por último, los piratas muestran la dirección del destinatario en el campo "Remitente", otro elemento que puede sorprender, pero que no requiere conocimientos técnicos muy avanzados.

Los primeros reflejos que hay que tener cuando se recibe un mensaje de chantaje por webcam hackeada

Tras el efecto sorpresa, es importante releer el contenido del mensaje y descifrarlo punto por punto. Siempre hay elementos que no coinciden, ya sea la dirección de correo electrónico del remitente (haga clic en ella para ver la dirección real) o el contenido. Piensa en tu actividad anterior en Internet y concluirás que no tienes nada de qué avergonzarte.

Un hacker no puede inventar/organizar una actividad reprobable "ficticia" para cada víctima, y no tiene las herramientas para hacerlo. Así que no des crédito a una acusación. ¿Tiene alguna duda? Es natural, porque los hackers utilizan una terminología que te hace cuestionar. Una táctica criminal, basada en el miedo y la amenaza. Pase lo que pase, NUNCA haga clic en un enlace del correo electrónico, y nunca responda a él.

Aquí están los 6 pasos clave a seguir en caso de un intento de extorsión:

- Conserva una copia del mensaje y guárdela en un ZIP/7zip como prueba para las autoridades y para presentar una denuncia. En ningún caso debe responder al remitente ni hacer clic en los enlaces del mensaje.

- Cambiar su contraseña de la Universidad (Office365)

- Tómese el tiempo necesario para cambiar sus contraseñas en la cuenta de correo electrónico, en las redes sociales en las que está registrado o en cualquier otro sitio en el que sospeche que le pueden robar información.

- Nunca pagues un rescate. No sólo no tiene ninguna razón para hacerlo, sino que no evitará que el hacker continúe con sus intentos de robar información.

Al pagar estás financiando una actividad criminal.- Presentar una denuncia a la policía

- Envíe el archivo ZIP/7zip que contiene el correo electrónico fraudulento a la dirección: incidencias@incibe-cert.es

La solución: no pagar y cambiar la contraseña

Así que no te preocupes. No haga clic en el enlace de Bitcoin o WesterUnion que le pide que pague el rescate. En su lugar, cambie su contraseña sin demora. Y "blindarlo" para evitar que la situación se repita.

La esperanza de los hackers es que pueden confiar en tu ignorancia para engañarte. Sé más inteligente y protégete eficazmente para contrarrestar el ataque. No respondas al mensaje que recibas.

De hecho, en la mayoría de los casos, el correo electrónico le dirá que no necesita responder. Está permitido seguir este orden. ¡Pero sólo éste! Además de no pagar el rescate, debe asegurarse de no abrir ningún archivo adjunto que pueda estar incluido en el correo electrónico. Construye un archivo con pruebas sólidas, es decir, haz capturas de pantalla del correo electrónico que te está chantajeando.

A continuación, denuncie la estafa en la a la dirección de correo: incidencias@incibe-cert.es. Y ahora cambia tu contraseña. Si es posible, cámbialo desde un ordenador diferente al que has recibido el correo electrónico. Puede ser que su PC esté infectado por un virus, si tiene alguna duda, póngase en contacto con su departamento del STIC.

¿Como protegerse contra este tipo de piratería?

Cualquier persona que utilice herramientas informáticas está expuesta a intentos de fraude. No hay una persona que esté más o menos expuesta a los hackers. Sin embargo, es posible reducir el riesgo teniendo cuidado y adoptando medidas de seguridad básicas. Aquí tienes consejos prácticos:

- Compruebe que Sophos, proporcionado por el departamento del STIC, está instalado en su ordenador y se actualiza regularmente

La Universidad Pontificia Comillas tiene un acuerdo con la empresa de antivirus Sophos para que todos sus empleados puedan obtener una licencia gratuita del programa para sus ordinador personal para proteger hasta un máximo de 10 equipos. Ver la Guia de instalacion - Si eres alumno, instale un antivirus conocido en su ordenador personal actualizalo regularmente.

- Es importante actualizar la seguridad de todos sus equipos electrónicos (ordenadores, tabletas, smartphones).

- Adopte contraseñas seguras y cámbielas regularmente. Existen normas para garantizar la seguridad de las contraseñas. Se desaconseja encarecidamente el uso de un dato personal para determinar una contraseña.

- Cuando no utilices tu webcam, enmascárala con un trozo de cinta adhesiva opaca, sino se puede comprar Tapa especiales por webcam (esta bajato).

- Los sitios de streaming y descarga no son seguros; es más seguro evitarlos. Por último, si recibe un mensaje que le invita a descargar un programa que no conoce, tenga cuidado y cierre la ventana.

- Si recibe un correo electrónico sospechoso o cualquier otra solicitud, le recomendamos encarecidamente que no responda ni haga clic en los enlaces del correo electrónico. Es importante saber que los hackers cambian a menudo sus tácticas, y pueden mostrarse de forma conocida o desconocida.

- Aunque parezca obvio, no guarde sus contraseñas en una nota post-it o en un archivo en su ordenador y no comparta sus contraseñas.

Si lo considera necesario, instale un gestor de contraseñas tal que KeePass, LastPass o BitWarden que cifran los datos contenidos. - NO ABRA archivos adjuntos ni enlaces que no esperaba recibir, aunque tengan un nombre banal como "factura". Suelen contener software malicioso para vigilar su correo electrónico o la actividad de su ordenador.

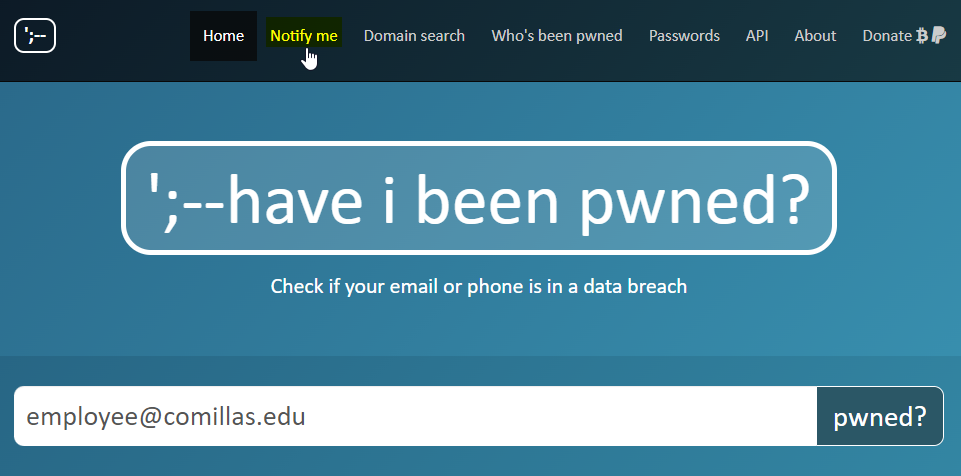

- Una última cosa, puedes comprobar si una contraseña asociada a tu dirección de correo electrónico ha sido filtrada en el pasado, a través de este enlace. También es posible inscribirse para recibir una notificación en caso de que su email/contraseña estén presentes en una futura filtración de datos.