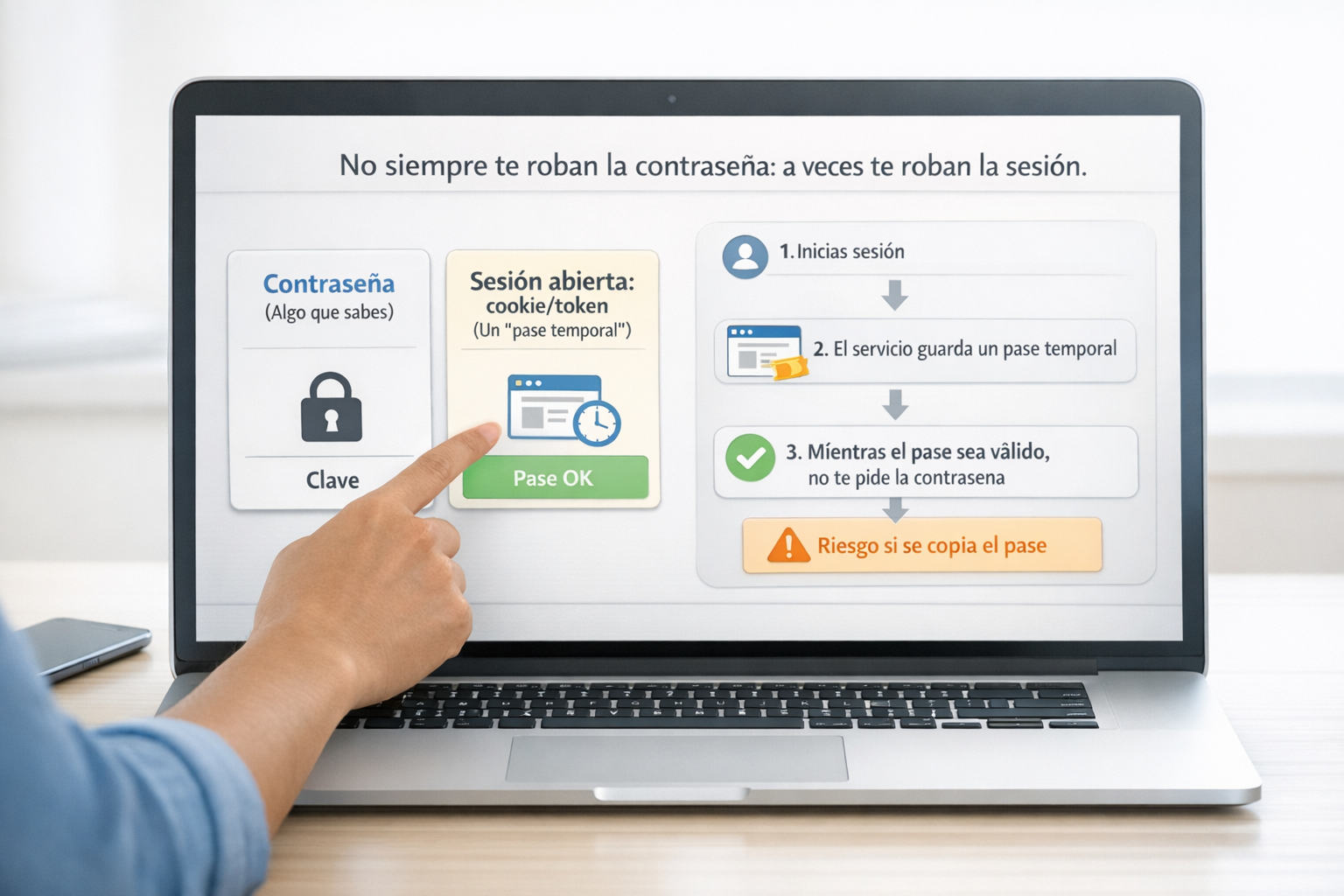

Cuando te roban la “sesión abierta”

Secuestro de sesión: cuando te roban la “sesión abierta” y parece que nadie ha entrado

Si un atacante consigue tu cookie o tu token de sesión, puede “seguir dentro” aunque tú no hayas compartido tu contraseña ni veas un inicio de sesión sospechoso a simple vista.

Introducción

Entre clases, tutorías, cierres de actas, gestión administrativa y trabajo híbrido, vivimos con demasiadas pestañas abiertas y demasiadas notificaciones. En ese ritmo, hay un tipo de incidente especialmente desconcertante: alguien accede a tu correo institucional o a un documento compartido y, sin embargo, tú no recuerdas haber dado tu contraseña a nadie.

Ese “no entiendo nada” suele tener una explicación sencilla: no han adivinado tu contraseña; han robado tu sesión. Es decir, esa “llave temporal” que el navegador o la aplicación guarda para no pedirte que te autentiques cada cinco minutos.

En la Universidad Pontificia Comillas, esto no afecta solo a la cuenta personal: puede impactar en expedientes, actas, bibliotecas, movilidad, investigación financiada o convocatorias, porque muchas gestiones dependen de accesos continuos y colaborativos.

Qué es el secuestro de sesión y por qué importa

Cuando inicias sesión en un servicio (correo, campus virtual, almacenamiento en la nube, gestor de trámites), el sistema no comprueba tu contraseña en cada clic. En su lugar, te entrega un token y/o guarda una cookie en tu navegador: un identificador que dice “esta persona ya se autenticó; deja que siga trabajando”.

El secuestro de sesión ocurre cuando un tercero consigue copiar ese identificador y lo usa para hacerse pasar por ti. Lo importante es entender la consecuencia práctica: puede parecer que todo es normal. No hay un “inicio de sesión” clásico; hay una sesión que ya existía y que el sistema considera válida.

Impacto personal: acceso a tu correo, a tus ficheros, a conversaciones, a contactos, a historiales de trabajo y a documentos que a veces contienen datos sensibles (por ejemplo, justificantes, listados, información académica o borradores).

Impacto universitario: con una sola cuenta, el daño puede escalar hacia comparticiones internas, cambios de permisos en carpetas, reenvíos de correo, suplantación para pedir transferencias o cambios de cuenta, o acceso a información de gestión. No hace falta imaginar “películas”: bastan pequeñas acciones para generar confusión, retrasos y exposición de información.

Qué se ve desde fuera: señales útiles y límites

La dificultad del robo de sesión es que las señales no siempre son evidentes. Aun así, hay indicios que, combinados, suelen ser útiles:

- Cambios “silenciosos” en tu cuenta: aparecen reglas de reenvío que no recuerdas, firmas modificadas, respuestas automáticas activadas, o permisos nuevos en carpetas compartidas.

- Actividad que no encaja con tu rutina: documentos “vistos” o “editados” en horarios extraños, invitaciones enviadas a terceros, o accesos desde un dispositivo que no reconoces.

- Alertas de seguridad confusas: notificaciones de “actividad inusual” sin un inicio de sesión claro o con ubicaciones que no te cuadran (ojo: la ubicación puede fallar por redes móviles, VPN o viajes).

- Comportamiento raro del navegador: extensiones que aparecen, cambios en la página de inicio, pop-ups extraños o redirecciones frecuentes. No demuestra un secuestro de sesión, pero sí eleva el riesgo.

- Compañeros que reciben mensajes extraños “tuyos”: peticiones urgentes, cambios de cuenta bancaria, enlaces para “verificar” algo, o solicitudes de ficheros que normalmente no pedirías así.

Y los límites: una señal aislada no prueba nada. Puede haber falsos positivos (por ejemplo, un correo reenviado legítimamente, un móvil nuevo, un cambio de configuración por actualización). La decisión sensata suele ser: si hay dos o más indicios, actúa como si fuera real, porque la respuesta inicial es poco invasiva y reduce el daño.

Qué ocurre por dentro (sin jerga)

Piensa en tu sesión como en una pulsera de acceso a un evento: una vez te la ponen, no te vuelven a pedir el DNI en cada puerta. Si alguien copia esa pulsera, puede moverse por el recinto.

En los servicios modernos (correo y suites colaborativas incluidos), hay varias “piezas” que facilitan el trabajo:

- Token de acceso: permite usar el servicio durante un rato sin volver a autenticarte.

- Token de renovación: permite obtener nuevos tokens de acceso sin pedirte otra vez contraseña o doble factor en cada momento.

- Cookies del navegador: guardan parte de esa información para que el navegador “recuerde” tu sesión.

¿Cómo escala el impacto? Tres microexplicaciones prácticas:

- Correo como “llave maestra”: si alguien controla tu bandeja, puede iniciar recuperaciones de contraseña de otros servicios y recibir los enlaces o códigos. Por eso, el correo institucional es un objetivo recurrente.

- Documentos compartidos como puente: con una sesión robada, un atacante puede leer carpetas, copiar ficheros o crear comparticiones “discretas”. A veces no necesita borrar nada para causar daño: le basta con acceder y extraer.

- Persistencia sin tocar tu contraseña: aunque cambies la contraseña, algunas sesiones pueden seguir vivas si no se revocan explícitamente (depende del servicio y de sus políticas). Por eso es importante “cerrar sesiones” y no solo “cambiar contraseña”.

Qué está en juego en la Universidad

En un entorno universitario, el valor de una sesión robada no está solo en “leer correo”. Lo delicado es lo que esa cuenta abre por efecto dominó:

- Actas y expedientes: acceso a información académica, cambios de ficheros, descarga de listados o suplantación en comunicaciones.

- Tutorías y docencia: acceso a materiales, mensajería con estudiantes, enlaces de videollamadas o ficheros de evaluación.

- Bibliotecas y recursos digitales: sesiones persistentes en ordenadores compartidos o en móviles personales conectados a redes públicas o semipúblicas.

- Investigación financiada y convocatorias: documentos con información sensible (borradores, presupuestos, datos de contacto, cronogramas) y flujos de aprobación con plazos.

- Movilidad: intercambio de documentación, justificantes y datos que, sacados de contexto, pueden usarse para suplantación o para fraude.

Además, en el día a día hay dos “aceleradores” del problema: el trabajo híbrido (sesiones abiertas en casa, campus, viajes) y el uso de dispositivos personales (portátil y móvil) para acceder a Microsoft 365/Google Workspace, correo institucional, acceso remoto o Eduroam.

Cómo ayuda el STIC

Cuando hay sospecha de robo de sesión, el objetivo no es “buscar culpables”, sino contener y recuperar control con el menor impacto posible en tu trabajo.

- Orientación inmediata: qué priorizar según lo que veas (correo, documentos, notificaciones, cambios de configuración).

- Contención: ayudarte a cortar el acceso no deseado (revocar sesiones, asegurar la cuenta, reducir el riesgo de que vuelva a ocurrir).

- Recuperación y seguimiento: revisión de señales comunes (reglas de correo, comparticiones, autorizaciones) y recomendaciones adaptadas a tu caso.

- Aprendizaje sin fricción: medidas prácticas para que el ritmo de clases, gestión o investigación no dependa de “estar en guardia” todo el día.

La clave: cuanto antes se avisa, más fácil es limitar el alcance. En incidentes de sesión, el tiempo importa porque el atacante suele aprovechar ventanas cortas para moverse rápido.

Lo que ha cambiado en 2025–2026

Hay cuatro tendencias que explican por qué este tipo de incidente aparece más en conversaciones de soporte y seguridad:

- Economía del “acceso listo para usar”: el robo y reventa de credenciales y sesiones alimenta a otros actores (fraude, extorsión, espionaje). Ya no hace falta “ser experto” para comprar accesos.

- Más robo “desde el navegador”: los atacantes buscan lo que el navegador guarda (sesiones, autocompletados, tokens) porque reduce fricción y, a veces, sortea el doble factor.

- Ingeniería social más creíble: mensajes mejor escritos, más personalizados y distribuidos por más canales (correo, mensajería, redes), aprovechando calendarios universitarios (cierres, entregas, matrículas, convocatorias).

- Autenticación en transición: conviven contraseñas, doble factor y nuevas opciones como passkeys. Esa convivencia crea confusión: mucha gente cree que “con doble factor ya está todo resuelto”, cuando el robo de sesión juega en otra capa.

Definición rápida: una passkey es una forma de iniciar sesión sin contraseña, ligada al dispositivo (móvil/ordenador) y diseñada para resistir mejor el phishing. No elimina todos los riesgos, pero reduce varios de los más comunes.

Datos recientes en contexto

Para entender por qué “la sesión” se ha vuelto tan atractiva, conviene mirar algunos datos recientes (son referencias de informes públicos y deben leerse como tendencias generales):

- El informe DBIR analizó más de 22.000 incidentes de seguridad y 12.195 brechas confirmadas, y situó el abuso de credenciales (22%) entre los principales vectores iniciales. [Verizon DBIR, 2025]

- En el patrón de “ataques a aplicaciones web básicas”, aprox. el 88% de las brechas incluyó el uso de credenciales robadas. [Verizon DBIR, 2025]

- En investigaciones de respuesta a incidentes, el uso de credenciales robadas mediante infostealers representó el 16% como vector inicial, consolidándose como una vía recurrente de entrada. [Mandiant M-Trends, 2025]

- El panorama europeo de ENISA analizó 4.875 incidentes entre julio de 2024 y junio de 2025, reflejando un ecosistema donde identidad, accesos y explotación de debilidades siguen siendo ejes centrales. [ENISA, 2025]

- Microsoft destacó que el 97% de los ataques de identidad observados fueron de “password spray”, recordando que el abuso de credenciales convive con técnicas más nuevas (incluido el robo de sesión). [Microsoft Digital Defense Report, 2025]

Nota: cuando se citan informes de grandes organizaciones o proveedores, son benchmarks y pueden variar por sector, metodología y región. Aun así, la dirección es consistente: identidad y accesos siguen siendo el punto de apoyo de muchos ataques.

Checklist en 30 segundos

- Cierra sesión en servicios clave cuando acabes: reduce el tiempo de exposición de una sesión viva en el navegador.

- Activa métodos de inicio de sesión más resistentes al phishing cuando estén disponibles: baja la probabilidad de que te capturen el acceso en un engaño.

- Revisa dispositivos conectados y sesiones activas: si ves algo que no reconoces, es una señal accionable.

- Desconfía de “tienes que iniciar sesión ya”: las prisas son el combustible del robo de acceso.

- Evita “recordar contraseña” en dispositivos compartidos: una sesión persistente en un equipo público es un regalo.

- Mantén el navegador y el sistema al día: muchas infecciones y robos se apoyan en software desactualizado.

- Instala solo extensiones imprescindibles: cada extensión añade superficie de riesgo; menos es mejor.

- Separa trabajo y uso personal cuando puedas: reduce mezclas peligrosas (descargas, juegos, extensiones, cuentas).

- Cuida el Wi-Fi fuera del campus: en redes abiertas, prioriza conexión móvil o redes de confianza para gestiones sensibles.

- Si algo no cuadra, avisa pronto: en robo de sesión, la rapidez limita el alcance y facilita la recuperación.

Qué hacer si ya ha pasado (sin tecnicismos)

Si sospechas que alguien ha usado tu sesión (o ya ves acciones que no hiciste), este orden suele funcionar bien:

- 1) Para y reduce el daño: no sigas “probando cosas” sin plan. Si estás en un equipo compartido, cierra todo y evita guardar credenciales.

- 2) Corta accesos activos: cierra sesión en los servicios más importantes y, si el servicio lo permite, fuerza el cierre en otros dispositivos/sesiones.

- 3) Cambia la contraseña de tu cuenta institucional: hazlo desde un entorno de confianza (tu móvil/ordenador habitual) y evita reutilizar contraseñas.

- 4) Revisa lo típico que deja rastro: reglas de reenvío, respuestas automáticas, permisos de carpetas compartidas, invitaciones enviadas, aplicaciones autorizadas que no reconozcas.

- 5) Asegura el dispositivo: actualiza sistema y navegador y pasa una revisión de seguridad (si algo “huele raro”, no lo ignores).

- 6) Avisa cuanto antes: incluso si no estás 100% seguro. Es preferible confirmarlo y cortar a tiempo que esperar a tener “pruebas perfectas”.

Usar el canal de ayuda/reporte: Jira

Privacidad y trato respetuoso

En incidentes de acceso, es normal sentirse expuesto o pensar “he metido la pata”. En la práctica, muchos casos ocurren por una combinación muy humana de prisas, multitarea y mensajes bien construidos. El enfoque recomendado es proporcional: contener, recuperar y aprender.

La gestión de estos casos debe proteger la confidencialidad de las personas y de la información tratada. Se analiza lo necesario para entender el alcance (qué se tocó y qué no), minimizando el acceso a contenidos personales y evitando cualquier difusión innecesaria.

Para terminar

El robo de sesión explica muchos “entraron pero yo no di mi contraseña”. En servicios modernos, la sesión abierta es una comodidad… y, si se copia, también una vía de entrada.

En un entorno universitario, donde convivimos con correo, documentos compartidos, accesos remotos y dispositivos personales, la mejor defensa es combinar hábitos simples (cerrar sesiones, revisar permisos, actualizar) con una reacción rápida ante señales extrañas.

Si te quedas con una idea: parar 30 segundos, verificar y pedir ayuda suele ahorrar horas (y muchos sustos) después.

Si algo no cuadra, no lo normalices: córtalo y consúltalo.