Computación cuántica en los próximos 5 años

¿Hype o realidad en los próximos cinco años?

Qué es razonable esperar entre 2026 y 2031, qué no, y cómo afecta a la Universidad (especialmente por el impacto en criptografía y en investigación).

Introducción

En el campus convivimos con dos velocidades: la de la tecnología que usamos a diario (correo, aulas virtuales, videollamadas, bibliotecas digitales) y la de la tecnología que se investiga y madura “en laboratorio”. La computación cuántica está en esa segunda categoría, pero cada vez se cuela más en titulares, licitaciones, proyectos y conversaciones de estrategia.

La pregunta útil no es si “va a cambiarlo todo” (esa frase suele ser mala guía), sino qué será realmente accesible y con valor práctico de aquí a 2031. También qué riesgos y oportunidades conviene anticipar ya desde una Universidad: por un lado, investigación y docencia; por otro, continuidad de servicios, protección de datos y decisiones tecnológicas que hoy parecen rutinarias (cifrado, certificados, autenticación).

Vamos a poner suelo a las expectativas: qué es la computación cuántica, qué está funcionando hoy, qué frena su despliegue, y en qué puntos concretos sí puede haber avances relevantes en cinco años.

Qué es la computación cuántica y por qué importa

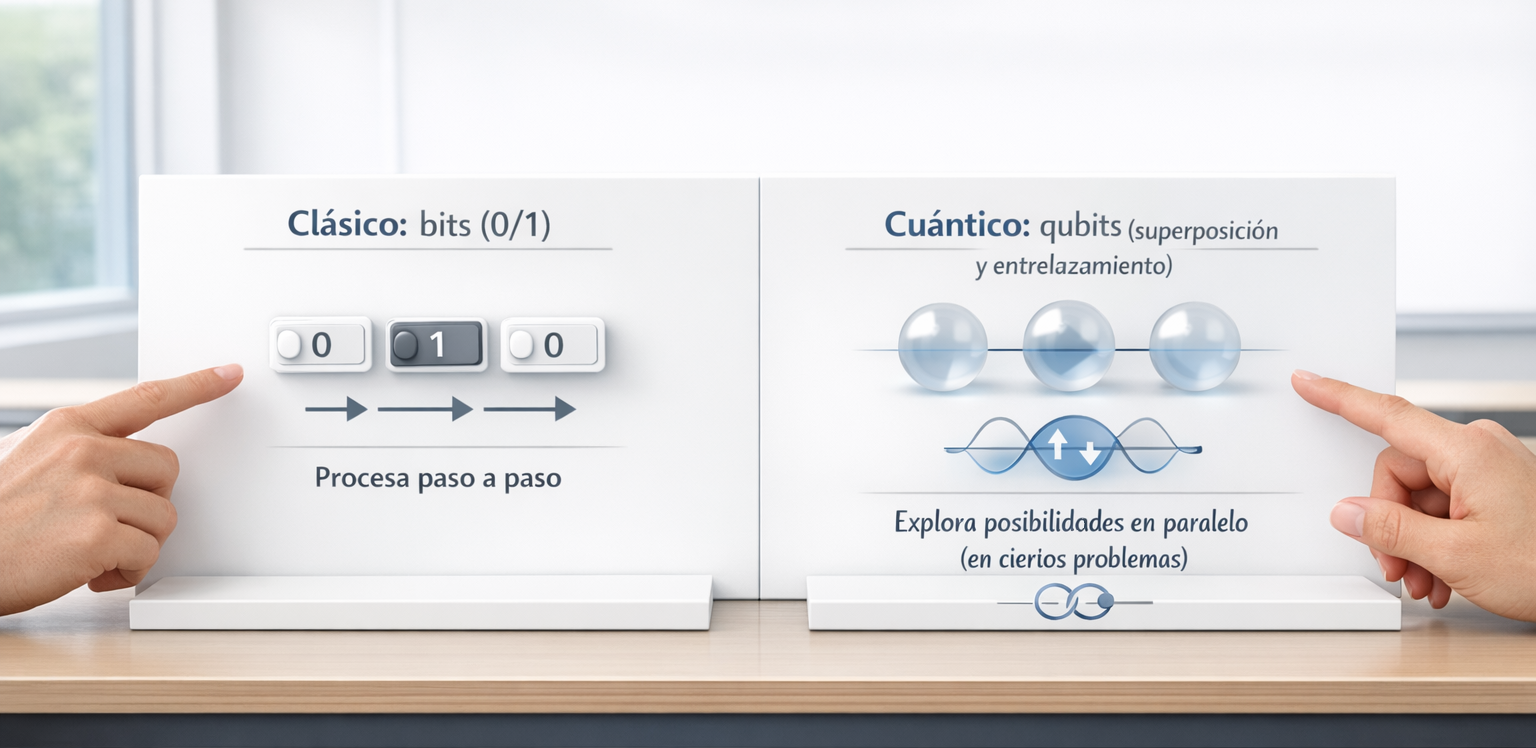

Un ordenador clásico representa información con bits: 0 o 1. Un ordenador cuántico usa qubits, que pueden estar en superposición (no “0 o 1”, sino combinaciones de ambos estados hasta que se mide) y pueden entrelazarse (correlaciones muy fuertes entre qubits).

La consecuencia práctica es más específica de lo que suele contarse: un ordenador cuántico no es “más rápido en todo”, ni está pensado para tareas cotidianas (correo, ofimática, navegación). Su potencial aparece en ciertos problemas donde la física cuántica permite representar y manipular estados de forma que, para algunos algoritmos, se reduce drásticamente el coste frente a lo clásico.

En el horizonte universitario, esto importa por tres vías:

- Investigación: química y materiales, optimización, simulación, y métodos híbridos con HPC (supercomputación clásica).

- Docencia y talento: formación en algoritmos, ingeniería de sistemas cuánticos y, muy especialmente, criptografía “post-cuántica”.

- Ciberseguridad: el impacto potencial sobre criptografía asimétrica (la base de TLS/HTTPS, VPN, firma digital, certificados) obliga a planificar migraciones con tiempo, aunque el “ordenador cuántico que rompe Internet” no sea inminente.

Qué se ve desde fuera: señales útiles y límites

Desde fuera, la computación cuántica parece una carrera de “más qubits” y anuncios de “ventaja cuántica”. Hay señales que sí son útiles, pero conviene mirarlas con límites claros:

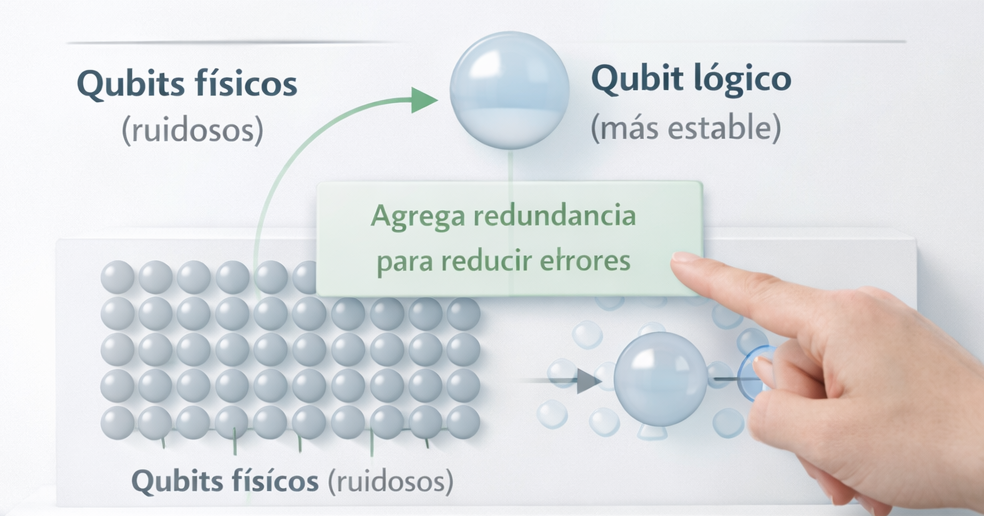

- Señal útil: avance en corrección de errores. La mayoría de sistemas actuales son ruidosos: cometen errores con facilidad. Si una noticia habla de “reducción del error lógico” al escalar códigos de corrección, eso suele ser más relevante que “sumar qubits”.

- Señal útil: integración de hardware + control + software. Muchos obstáculos no son “teoría”, sino ingeniería: criogenia, electrónica de control, calibración, estabilidad, automatización, cadenas de herramientas y compiladores.

- Límite: demostraciones puntuales. Que una máquina supere a un ordenador clásico en una tarea diseñada para ese experimento no implica utilidad general. Son hitos científicos/ingenieriles, no productos maduros.

- Límite: comparaciones simplistas. “X qubits” no equivale a “X veces más potente”. Sin calidad, coherencia y control de errores, más qubits pueden significar más ruido.

Una forma sensata de leer titulares es preguntarse: ¿resuelve un problema útil fuera del laboratorio? ¿con qué coste y fiabilidad? ¿qué parte del trabajo sigue haciendo un ordenador clásico? En los próximos cinco años veremos más respuestas sólidas a estas preguntas, pero no una sustitución de la computación clásica.

Qué ocurre por dentro (sin jerga)

Para entender por qué 2026–2031 será un periodo de progreso real pero aún limitado, ayudan tres ideas sencillas:

1) Un qubit “se desordena” fácilmente. Los qubits son sensibles al entorno: pequeñas interferencias introducen errores. Por eso requieren condiciones especiales (por ejemplo, temperaturas muy bajas en algunas tecnologías) y un control extremadamente fino.

2) La computación cuántica útil necesita “qubits lógicos”. En la práctica, para ejecutar algoritmos largos hace falta corregir errores. Eso se hace combinando muchos qubits físicos para representar un qubit lógico más estable. El salto importante no es “miles de qubits físicos”, sino “qubits lógicos con error suficientemente bajo”.

3) La mayoría de aplicaciones serán híbridas. Incluso cuando haya mejoras, el patrón habitual será: un ordenador clásico prepara datos, llama a un subproceso cuántico para una parte concreta (optimización, muestreo, simulación), y luego vuelve a lo clásico para validar, refinar y presentar resultados.

Qué está en juego en la Universidad

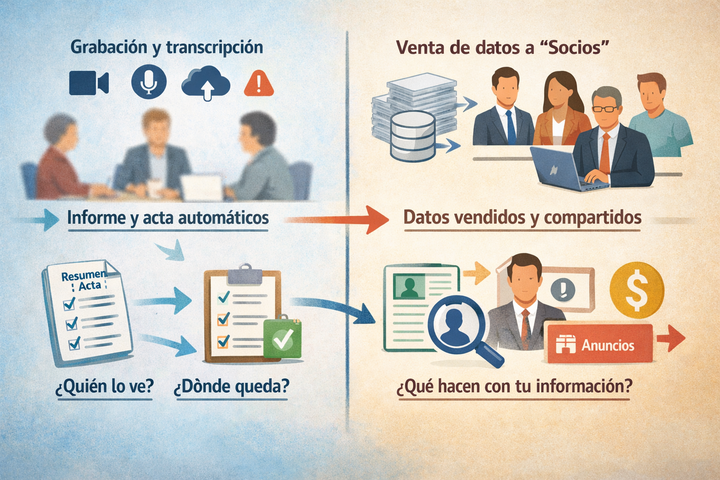

En una Universidad, el valor no se concentra solo en “sistemas”, sino en procesos y datos que sostienen la vida académica:

- Expedientes, actas y evaluación: integridad (que no se alteren) y disponibilidad (que estén cuando hacen falta).

- Tutorías, orientación y bienestar: confidencialidad y trato respetuoso de información sensible.

- Movilidad y convenios: intercambio de documentos con terceros, firmas, validación de identidad y plazos.

- Bibliotecas y recursos digitales: licencias, accesos, credenciales y trazas.

- Investigación y financiación: datos de proyectos, propiedad intelectual, acuerdos de confidencialidad, revisiones, y colaboración internacional.

La computación cuántica impacta aquí de manera indirecta pero real: el foco principal es la criptografía. Aunque el “momento cuántico” no llegue mañana, el tiempo de migración de sistemas (certificados, VPN, firma, hardware, dependencias) es largo. Además, existe el riesgo conocido como “recoger ahora, descifrar después”: capturar comunicaciones cifradas hoy para intentar descifrarlas cuando la tecnología lo permita.

Lo que ha cambiado en 2025–2026

En los últimos dos años han pasado dos cosas importantes que ayudan a separar humo de sustancia:

1) La conversación se ha movido hacia “tolerancia a fallos”. El foco ha dejado de ser solo “más qubits” y se ha centrado en cómo construir computación útil a partir de qubits imperfectos, con corrección de errores y arquitecturas escalables. Eso es ingeniería dura, y es buena señal porque implica planes concretos, no solo promesas.

2) La criptografía post-cuántica ha dejado de ser teórica para convertirse en estándar. El movimiento clave es la estandarización y adopción progresiva de algoritmos resistentes a ataques cuánticos. Esto no depende de “adivinar” cuándo habrá un ordenador cuántico capaz de romper ciertos esquemas; depende de hacer transiciones ordenadas para no llegar tarde.

Por ejemplo, el NIST publicó en agosto de 2024 sus primeros estándares finales de criptografía post-cuántica, un paso relevante para la adopción industrial y gubernamental. [NIST, 2024]

Datos recientes en contexto

Para poner escala sin caer en futurismo, estos datos ayudan a encuadrar el periodo 2026–2031:

- Estándares post-cuánticos: el NIST publicó en agosto de 2024 tres estándares finales (FIPS 203, 204 y 205), que sirven como base para que productos y servicios incorporen criptografía resistente a adversarios con capacidad cuántica. [NIST, 2024]

- Hoja de ruta industrial (IBM): IBM describe un objetivo de sistema tolerante a fallos para 2029, con 200 qubits lógicos y capacidad de ejecutar circuitos de 100 millones de puertas cuánticas (en el marco de su proyecto “Starling”). Es una ambición alta, y también un indicador de que el foco está en computación con corrección de errores, no solo en prototipos. [IBM, 2025]

- Ingeniería de corrección de errores: en 2025, trabajos publicados en Nature reportan avances relevantes en corrección de errores por debajo de umbrales críticos, un requisito para que el error lógico disminuya al escalar. [Nature, 2025]

- Indicadores de “reducción de coste”: divulgación tecnológica en España se hizo eco en 2025 de estimaciones de reducción sustancial del overhead (por ejemplo, menciones a reducciones del 90% en necesidades de qubits físicos en ciertos planteamientos) y ejemplos como 12 qubits lógicos con 288 qubits físicos en demostraciones/estimaciones asociadas a técnicas concretas. Tómeselo como termómetro mediático, no como garantía de producto; lo valioso aquí es la tendencia: se trabaja para que la corrección de errores sea menos “carísima”. [El País, 2025]

Lectura honesta: hay progreso real, pero la computación cuántica útil sigue dependiendo de dominar la corrección de errores y de construir sistemas complejos y estables. Eso raramente ocurre “de golpe”.

De aquí a 2031: qué es realista esperar

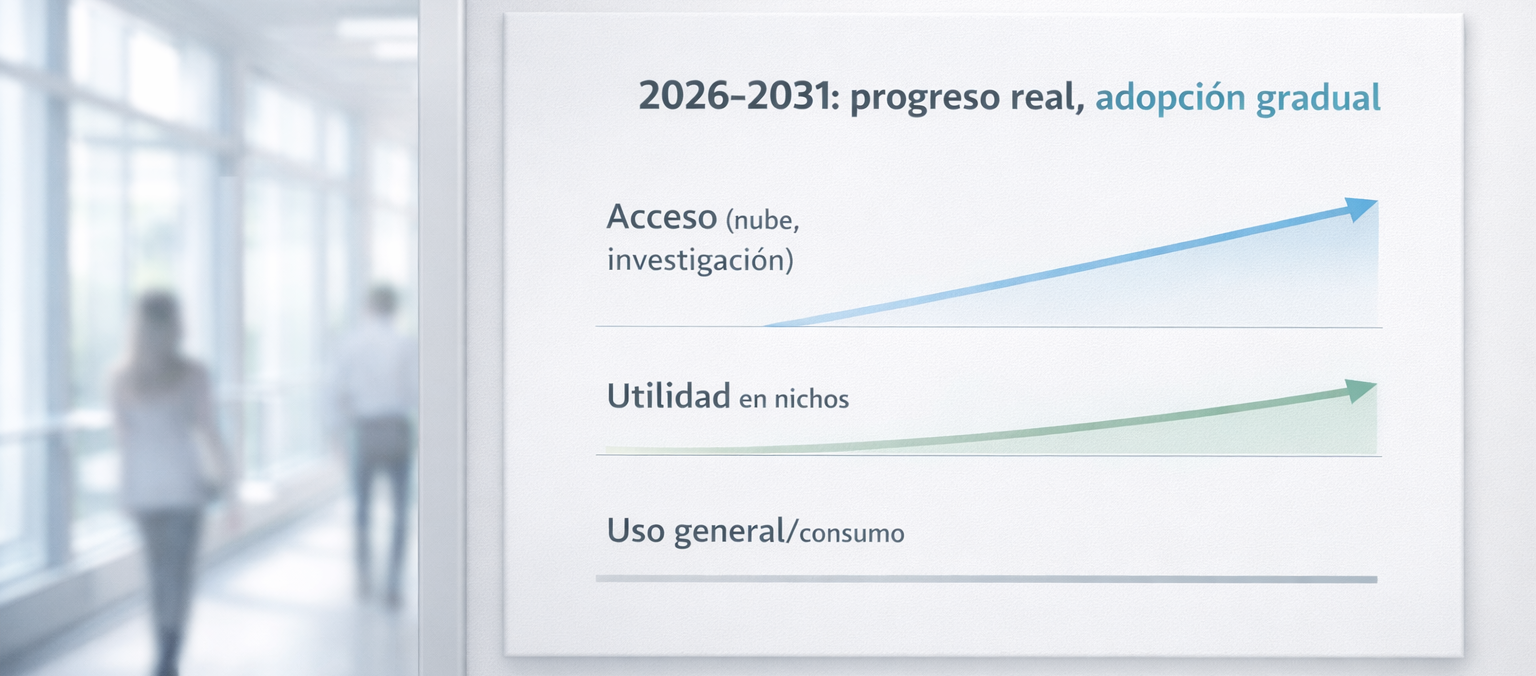

La palabra “disponible” cambia mucho la respuesta. En una Universidad, conviene separar tres niveles:

1) Disponible como acceso (sí, y mejorará). El acceso vía nube a hardware cuántico seguirá creciendo y será más usable para docencia avanzada, prácticas y proyectos de investigación. No será “para todo el mundo”, pero sí más accesible para perfiles técnicos. Lo normal será usarlo como recurso compartido, no como equipo local.

2) Disponible como utilidad en nichos (probable, pero acotado). Es razonable esperar más casos de uso tempranos en optimización, química computacional, diseño de materiales y ciertos métodos de aprendizaje automático cuántico/híbrido. La palabra clave es “nicho”: problemas bien definidos, equipos expertos, y evaluación seria frente a alternativas clásicas (que también mejoran).

3) Disponible como “revolución general” (no en cinco años). No veremos ordenadores cuánticos sustituyendo centros de datos ni “portátiles cuánticos”. Los requisitos físicos y de control siguen siendo un freno. Lo más parecido a una “revolución” en este plazo será que la criptografía y los productos digitales empiecen a migrar de forma visible a algoritmos post-cuánticos.

Riesgos principales explicados con la técnica “cebolla”

Riesgo 1: Criptografía que envejece

Capa 1 (lo que se ve): “¿Hay que cambiar certificados, VPN, firma digital? ¿Esto afecta a accesos y trámites?”

Capa 2 (lo que pasa por dentro): gran parte de la seguridad de Internet se apoya en criptografía asimétrica para intercambio de claves y firmas. Si en el futuro existiera un ordenador cuántico criptográficamente relevante, algunos esquemas actuales quedarían comprometidos. Por eso la transición se planifica antes: inventario, compatibilidad, rendimiento, ciclos de renovación.

Capa 3 (cómo ayuda el STIC): guiar una adopción gradual alineada con estándares (por ejemplo, NIST) y con el ciclo natural de cambios, minimizando impacto en usuarios y coordinando pruebas con proveedores y servicios críticos.

Riesgo 2: Expectativas infladas en proyectos y compras

Capa 1 (lo que se ve): propuestas que prometen “ventaja cuántica” inmediata o financiación basada en titulares.

Capa 2 (lo que pasa por dentro): muchos resultados siguen siendo experimentales o dependen de condiciones de laboratorio. Además, el rendimiento real incluye costes de calibración, repetición por ruido y validación clásica.

Capa 3 (cómo ayuda el STIC): aportar criterios de evaluación tecnológica (madurez, dependencia de proveedores, seguridad, integración) y ayudar a traducir requisitos a pliegos y decisiones responsables.

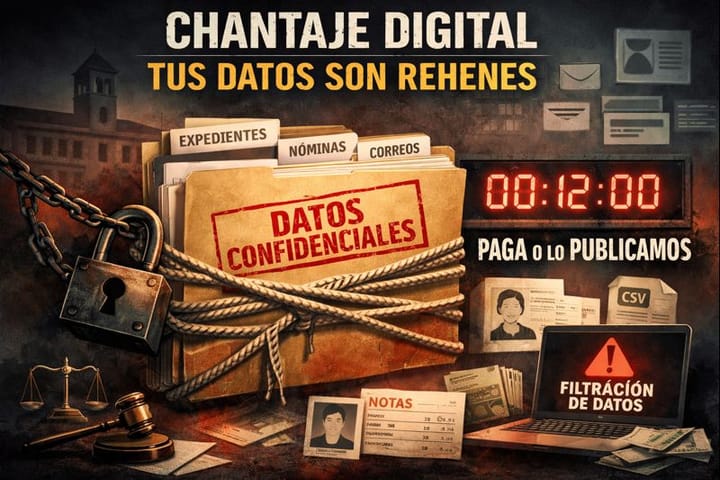

Riesgo 3: “Recoger ahora, descifrar después”

Capa 1 (lo que se ve): “¿Tiene sentido proteger comunicaciones y datos que deben durar muchos años?”

Capa 2 (lo que pasa por dentro): un adversario puede almacenar hoy tráfico cifrado o ficheros cifrados esperando capacidades futuras. Esto importa especialmente para información con vida larga: investigación, propiedad intelectual, datos personales y documentos firmados.

Capa 3 (cómo ayuda el STIC): recomendar prácticas de clasificación, cifrado y conservación prudentes, y preparar una hoja de ruta de algoritmos y ciclos de actualización, sin trasladar carga técnica a quien solo necesita “que funcione”.

Checklist en 30 segundos

- Asume que lo cuántico no sustituye lo clásico: úsalo como herramienta especializada, no como “plan maestro” para todo.

- Pregunta “¿qué parte es híbrida?” porque casi todos los casos reales combinarán recursos cuánticos y clásicos.

- Si un proveedor vende “cuántica” sin hablar de errores: pausa; la corrección de errores es el cuello de botella.

- En proyectos, exige comparación con alternativas clásicas: para evitar pagar por “novedad” sin valor.

- Identifica datos de vida larga: investigación, PI, expedientes, acuerdos; son los que más justifican pensar en transición criptográfica.

- Planifica migración post-cuántica como un programa por fases: inventario → priorización → pilotos → despliegue.

- Evita cambios bruscos: aprovecha ventanas naturales (renovación de certificados, cambios de versión, sustitución de equipos).

- Refuerza MFA y contraseñas: la mayoría de incidentes actuales no esperan a la cuántica.

- Actualiza y reduce “deuda técnica”: los saltos criptográficos suelen exigir versiones modernas.

- Si trabajas con terceros: pregunta por compatibilidad post-cuántica en su hoja de ruta (sin exigir fechas mágicas).

Qué hacer si ya ha pasado

Si te llega un mensaje interno o externo afirmando que “la cuántica ya ha roto el cifrado” o presionando para instalar software, pagar un servicio o cambiar credenciales con urgencia, trátalo como una señal de posible engaño. Lo habitual en estos casos no es una revolución tecnológica, sino un intento de manipulación aprovechando un tema de moda.

- Para: no actúes por prisa ni por miedo a “quedarte atrás”.

- Verifica: contrasta por canales oficiales y con tu unidad/servicio, especialmente si hay petición de credenciales, pagos o instalación.

- Pide ayuda: reporta cuanto antes si has hecho clic, has descargado algo o has compartido información.

Canal de ayuda/reporte:Jira o reportar como phishing en Outlook si te parece un engaño.

Privacidad y trato respetuoso

Hablar de criptografía y “futuro cuántico” no debe convertirse en presión sobre las personas usuarias. En la práctica, los cambios importantes (por ejemplo, algoritmos, certificados o componentes de seguridad) se gestionan mejor de forma centralizada, gradual y con comunicación clara.

Cuando haya que ajustar hábitos, lo haremos con proporcionalidad: explicando el porqué, minimizando fricción, y cuidando especialmente los colectivos con menos margen de tiempo (picos de evaluación, cierres administrativos, plazos de convocatorias). La seguridad sostenible es la que no depende de heroicidades diarias.

Entre 2026 y 2031, la computación cuántica será más accesible para investigación y formación avanzada, y veremos más resultados útiles en nichos concretos. No será una tecnología “de escritorio” ni reemplazará la computación clásica, pero sí consolidará una trayectoria: pasar de prototipos ruidosos a sistemas cada vez más controlados, con avances medibles en corrección de errores.

Para la Universidad, el punto más práctico es anticipar la transición criptográfica post-cuántica con calma y método, sin caer en titulares ni en prisas. Eso significa inventariar dependencias, priorizar, probar y desplegar de manera gradual, alineados con estándares y con el ciclo natural de renovación tecnológica.

Si te quedas con una idea: cuando un tema suene enorme y difuso, lo más eficaz es volver a lo básico —parar, verificar y pedir ayuda— y convertirlo en decisiones pequeñas, ordenadas y sostenibles.