Clasificación de la información

Con la creciente cantidad de datos que generan cada día las empresas y las instituciones universitarias, protegerlos de actos malintencionados puede ser una tarea compleja. Y sin embargo, algunos de los muchos archivos y fuentes de datos que posee podrían, en caso de robo o filtración, causar daños irreparables a su universidad, personal o alumnos. Esta información requiere sólidas medidas de seguridad. Sin embargo, otros tipos de datos pueden hacerse públicos sin perjuicio alguno.

Es crucial de saber cómo clasificar sus datos para limitar el riesgo de error humano y cumplir la normativa.

La clasificación de datos (Data classification) es el proceso de organizar los datos en categorías según criterios acordados. Cuidadosamente planificada, la clasificación permite un uso y una protección más eficientes de los datos críticos en toda la organización, y ayuda en la gestión de riesgos, el conocimiento legal y los procesos de cumplimiento.

Ventajas de la clasificación de datos

La clasificación de datos le ayuda a mejorar la seguridad de los datos y el cumplimiento de la normativa:

Seguridad de datos críticos: para proteger adecuadamente los datos sensibles de empresas y clientes, primero debe conocer y comprender sus datos. En concreto, debe ser capaz de responder a las siguientes preguntas:

- ¿Qué datos sensibles tiene (Información personal, Información personal identificable, Información sanitaria, datos de tarjetas, etc.)?

- ¿Dónde se alojan estos datos sensibles?

- ¿Quién puede acceder a ella, modificarla y borrarla?

- ¿Cómo afectará a su empresa la divulgación, destrucción o mala gestión de estos datos?

Las respuestas a estas preguntas, junto con la información general sobre amenazas, le permitirán proteger los datos sensibles evaluando los niveles de riesgo, priorizar sus iniciativas, planificar y aplicar adecuadamente la protección de datos, la detección de amenazas y la preservación a lo largo del tiempo sin que la sensibilidad de la informacion se olvide.

Cumplimiento de las obligaciones normativas: las normas de cumplimiento exigen a las empresas proteger datos específicos, como la información de los titulares de tarjetas (PCI DSS), los historiales médicos (HIPAA), los datos financieros (SOX) o los datos personales de residentes en la UE (RGPD). La clasificación y descubrimiento de datos le ayudan a determinar dónde residen estas categorías de datos y a garantizar que se aplican los controles de seguridad adecuados y que los datos son fácilmente localizables y se pueden buscar, de acuerdo con la normativa aplicable. Si centra sus iniciativas de cumplimiento normativo en los datos que están sujetos a la normativa que le rige, aumentará sus posibilidades de superar las auditorías y mantener el cumplimiento cotidiano.

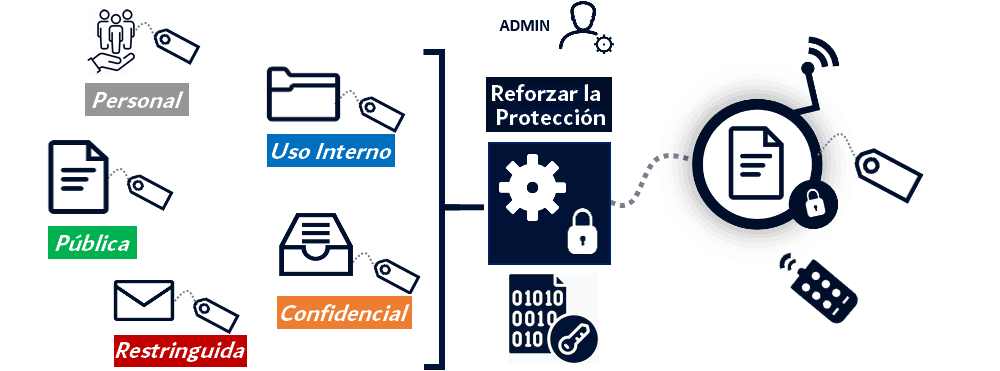

Evaluación de la sensibilidad y del nivel de clasificación

Al crear un documento o soporte, debe evaluarse su sensibilidad y aplicarse el marcado correspondiente. Puede conocer las medidas de seguridad de la Universidad Comillas en la Política de Seguridad de los Sistemas de Información o en esta sección: Guía de clasificación.

Recordatorio: Al determinar el nivel de protección, observe la directriz "ni mucho, ni poco".

Para definir el nivel de protección adecuado, utilice la guía de clasificación definida en las instrucciones aplicables a la Universidad de Comillas, así como, en su caso, en la Política de Seguridad de los Sistemas de Información.

Aplicar la clasificación de la información desde el primer borrador o soporte; tratar y almacenar estos documentos en consecuencia. La agregación de un conjunto de información de un determinado nivel de protección o clasificación puede aumentar su sensibilidad debido a las referencias cruzadas de la información contenida.

Protección de los datos

Gracias al cifrado

A partir del nivel de clasificación "Confidencial", es necesario cifrar la información.

El cifrado proporciona seguridad adicional para evitar que alguien conozca el contenido, aunque haya accedido a los datos de forma ilegítima.

Es posible cifrar la información almacenada con 7Zip y colocar una contraseña utilizando el algoritmo AES-256. Ver el artículo

Para sus correos electrónicos de Comillas, al elegir la categorización "Confidencial" o "Restringido", se activa automáticamente la encriptación.

OneDrive Enterprise permite almacenar datos encriptados, sin embargo, los datos deben colocarse en una ubicación restringida y debe seleccionarse el acceso a los datos. El cifrado con TLS esta utilizado para archivos en tránsito.

Mediante la restricción de acceso

En función del nivel de clasificación, puede proponerse restricciones de derechos y acceso. Por ejemplo, es posible prohibir transferencias, copias, impresiones y restringir el acceso a personas concretas.